Las criptomonedas y las finanzas descentralizadas se basan en la noción de control compartido y seguridad promovida. Trabajan para distribuir el poder entre los usuarios evitando trabajar a través de una autoridad centralizada y aplicando prácticas seguras al no revelar las identidades de los usuarios.

Sin embargo, los actores ilícitos han explotado estos fundamentos para llevar a cabo actividades ilegales y fraude cibernético. Las infracciones y los ataques son las principales preocupaciones de las criptomonedas, donde los piratas informáticos malversan fondos de carteras criptográficas o secuestran una transferencia de dinero y la desvían en su dirección.

Se informó que $3,8 millones de criptomonedas fueron robadas en 2022 por hacks de criptomonedas a través de varias estafas de matanza de cerdos, ataques de puentes, tirones de alfombras o el último ataque de sándwich.

Hoy, arrojaremos algo de luz sobre una de las peligrosas tácticas de piratería que utilizan Vitalik Buterin nos advirtió sobre los ataques sándwich DeFi en 2018.

¿Qué es el Sandwiching?

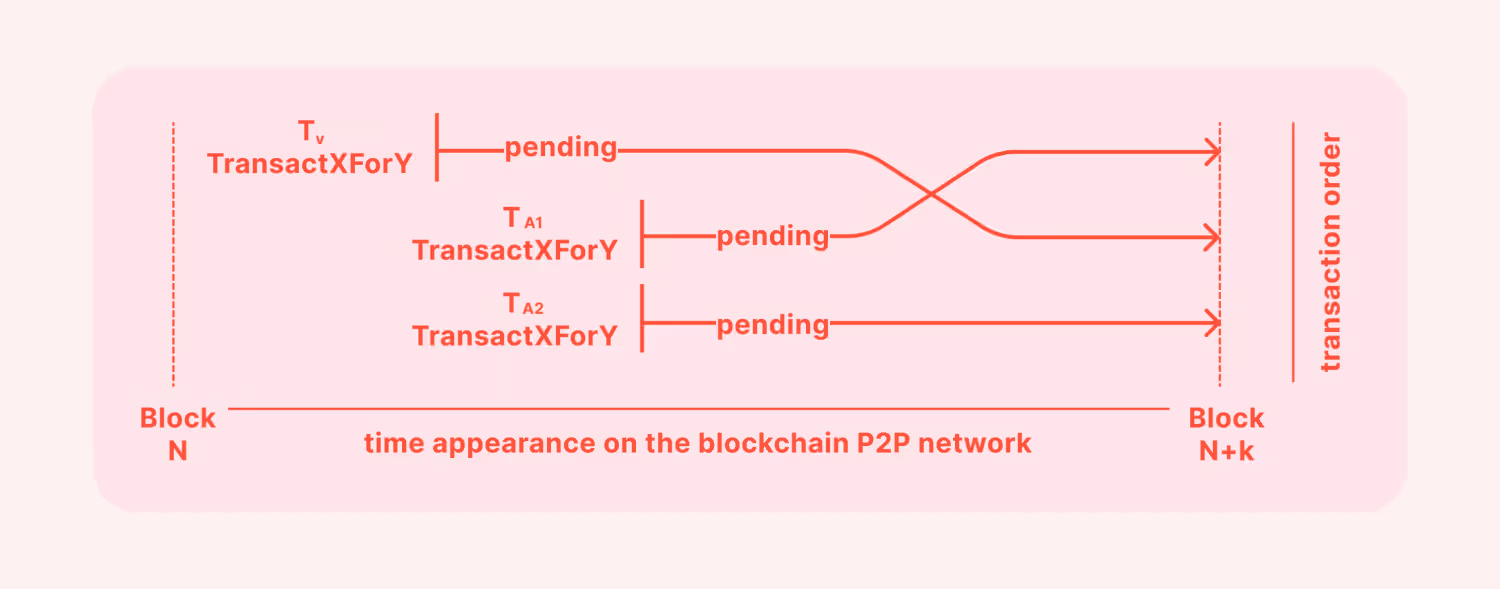

Un ataque cripto sándwich implica rodear un único transacción con dos transacciones maliciosas que tienen como objetivo desacreditar el comercio de la víctima de cualquier ganancia.

Este ataque se lleva a cabo localizando una transacción pendiente en el mempool de una cadena de bloques y realizando una compra antes y otra después. Estos se llaman front-running y back-running mientras que la transacción de la víctima se encuentra en el medio, “intercalándola”.

El objetivo de este ataque es manipular la dinámica del mercado, especialmente a través de intercambios descentralizados y Plataformas DeFi. Por lo tanto, un ataque sándwich no implica piratería en términos de violar el código o infiltrarse en el sistema blockchain, sino que se basa en la manipulación del mercado.

El atacante (front run) compra el mismo token/cripto de la transacción original antes de ser validado, lo que hace que el valor de la moneda aumente, la transacción de la víctima se procesa a un precio más alto y luego el atacante (back run) vende el token a un precio más alto y obtiene la diferencia como ganancia.

¿Cómo ocurre un ataque Crypto Sandwich?

Mempool es la lista de transacciones pendientes de blockchain. Básicamente, significa que los nodos de validación (mineros) no lo han recogido ni validado todavía por algunas razones, incluido que las tarifas del gas no son lo suficientemente altas.

Algunos usuarios buscan obtener las tarifas de gas más bajas cuando compran una criptomoneda, por lo que obtienen su transacción en el mempool, con la esperanza de que se realice. una vez que bajen las tarifas.

Sin embargo, el mempool se comparte públicamente y cualquiera puede ver la lista de pendientes. Los atacantes pueden localizar una transacción objetivo y ejecutar una nueva transacción con un costo de transacción más alto para motivar a los mineros a validarla primero.

Esto hace que el precio de compra sea más alto y aumenta el precio de ejecución esperado, lo que hace que la víctima desesperada del fraude criptográfico reciba menos monedas porque la transacción se vuelve más cara después de un precio deslizamiento.

Después, viene la segunda capa del sándwich, ejecutando una orden de venta al nuevo precio más alto y obteniendo algunas ganancias.

Consideraciones financieras detrás de un sándwich

Este tipo de ataque difiere de los ataques de préstamos rápidos o de los robos de alfombras. Sin embargo, su objetivo es obtener ganancias financieras a expensas de un usuario criptográfico inocente.

No es fácil realizar un ataque sándwich exitoso debido a los costos asociados con la realización de estas transacciones. El estafador tiene que pagar costos de transacción por dos compras, además del hecho de que esta manipulación del mercado cambia los precios en pequeñas fracciones.

Por lo tanto, es más probable que los atacantes repitan este truco varias veces antes de lograr una infracción beneficiosa o buscar cuidadosamente en el mempool para encontrar la captura correcta.

Tipos de ataques sándwich DeFi

Los ataques sándwich son difíciles de predecir y pueden ocurrir en cualquier momento. ya que los intercambios descentralizados atraen a más usuarios. Tener una gran cantidad de usuarios en la plataforma puede generar más ataques sándwich en DeFi de dos maneras.

Liquidity Taker vs Taker

Aquí es donde los tomadores de liquidez se atacan entre sí localizando una transacción pendiente con una cantidad sustancial que puede generar ganancias financieras para ejecutarla por delante y por detrás.

Este ataque sándwich aprovecha estándares de los creadores de mercado automatizados donde el fondo de liquidez se ajusta para hacer frente a la dinámica cambiante de la oferta y la demanda.

Por lo tanto, las transacciones posteriores tienen como objetivo manipular los precios de los activos y poner en desventaja el proceso de compra original, donde recibieron menos monedas/tokens en el end.

Sin embargo, no hay garantía de que el minero detecte primero la transacción maliciosa y la valide antes que la de la víctima, por lo que existe la posibilidad de que los ataques sándwich fallen.

Proveedor de liquidez vs. Taker

Otro tipo de ataque sándwich es cuando los proveedores de liquidez atacan a los participantes del mercado, aprovechando su capacidad para cambiar la liquidez del mercado y provocando una tasa de deslizamiento inesperada.

Este enfoque funciona de manera similar al ataque sándwich Taker vs. Taker antes mencionado. Sin embargo, el actor malicioso aquí da un paso más mientras manipula la liquidez.

En primer lugar, eliminan liquidez del mercado para provocar un deslizamiento inesperado del precio para la víctima, cuya operación ahora es diferente del precio de ejecución esperado. diferencia.

Dinámica del mercado que provoca un ataque sándwich

Los ataques sándwich se producen mediante la explotación de los intercambios automatizados de creadores de mercado como Uniswap y PancakeSwap porque su mecanismo implica reequilibrar el fondo de liquidez después de cambios en la demanda y la oferta.

Por lo tanto, es más probable que se produzcan ataques tipo sándwich en estas plataformas y aprovechen la dinámica del mercado. De lo contrario, no se produciría un deslizamiento y los ataques sándwich no tendrían ningún valor.

El otro factor que hace que los ataques sándwich funcionen es el aspecto del deslizamiento de precios, que ocurre cuando el precio de ejecución real es diferente del precio deseado.

Este evento ocurre cuando la liquidez del mercado cambia drásticamente o el equilibrio de activos fluctúa debido a cambios en el nivel de oferta.

Evitar ataques sándwich en criptomonedas

Desafortunadamente, no hay forma de evadir los ataques sándwich en DeFi cuando ocurren porque se realizan unos segundos después de localizar las transacciones pendientes de las presas. Además, los estafadores pueden continuar realizando ataques sándwich sin repercusiones.

Sin embargo, existen algunas medidas de precaución que puede tomar, como realizar transacciones a través de plataformas que garanticen un bajo deslizamiento o proporcionen un seguro de deslizamiento mínimo. Estas plataformas implementan mecanismos especiales para mitigar la posibilidad de ataques sándwich.

Otro paso que puede tomar es pagar un costo de transacción más alto para que su compra se procese más rápido mediante la validación de nodos.

Conclusión

Los ataques sándwich en las finanzas descentralizadas aprovechan la dinámica del mercado al rodear las transacciones pendientes con dos transacciones maliciosas. Este enfoque genera desequilibrios en el mercado y una tasa de deslizamiento inesperada.

Los ataques sándwich DeFi tienen como objetivo aumentar el tipo de cambio comercial de la víctima y revertirlo posteriormente para obtener beneficios financieros. Estos ataques ocurren entre tomadores de liquidez en el mercado o de un proveedor de liquidez a un tomador.

Esta estafa de AMM apunta a plataformas y protocolos de intercambio descentralizados, ya que atraen a una gran cantidad de usuarios, lo que aumenta el número de posibles víctimas de ataques tipo sándwich.

.svg)