فضای ارزهای دیجیتال مدرن مجموعهای از حوزههای نوآورانه است که به لطف مزایای فناوری دفتر کل توزیعشده به شدت توسعه یافتهاند.

از یک سو، این امر به دگرگونی بنیادی بسیاری از فرآیندهای آشنا کمک کرده است. با این حال، از سوی دیگر، علاقه مفرط به سازمان های متقلب و جنایتکار به اطلاعات شخصی و مالی کاربران برای اخاذی، سرقت یا پول شویی. به نوبه خود، این باعث ایجاد طرحهای بسیاری برای انجام این کار شده است که محبوبترین آنها Doxxing نام دارد.

این مقاله به شما کمک میکند تا معنای doxxed در کریپتو و نحوه عملکرد این طرح را درک کنید. در نهایت، چند روش یاد خواهید گرفت که به شما کمک می کند از خود در برابر این پدیده محافظت کنید.

نکات کلیدی

- Doxxing یافتن و انتشار عمومی اطلاعات شخصی در مورد یک شخص با نیت مخرب است.

- Doxxing شامل یک هکر (doxer) است که اطلاعات شخصی را که در اینترنت ارسال شده است تجزیه و تحلیل می کند تا آن شخص را شناسایی کند و سپس باج گیری می کند.

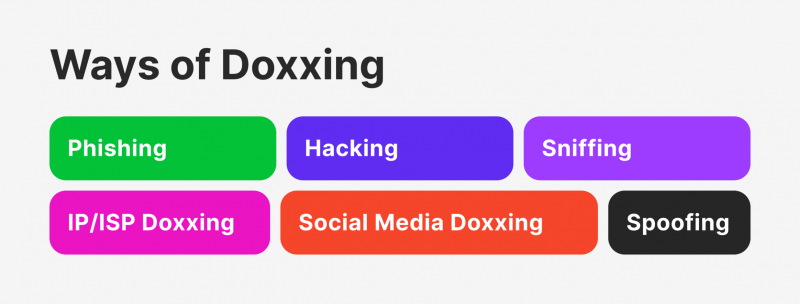

- داکسینگ از تاکتیکهای مختلفی برای رسیدن به هدف خود استفاده میکند، مانند هک کردن، فیشینگ و اسنیفینگ و غیره.

Doxxing در طاقچه رمزنگاری چیست؟

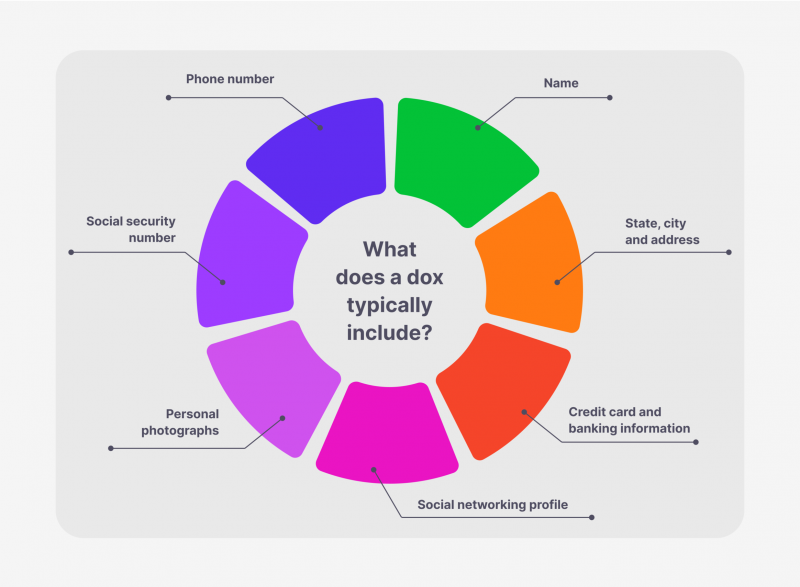

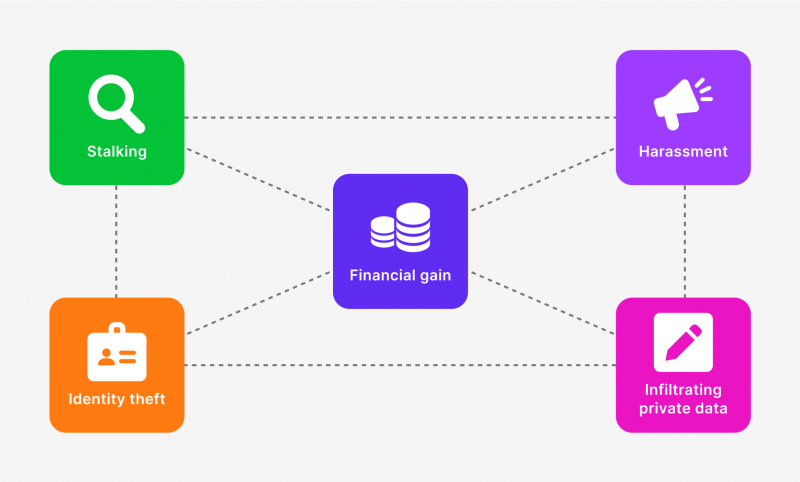

بنابراین، doxxing در کریپتو چیست؟ Doxing فرآیند افشای اطلاعات شناسایی آنلاین یک تاجر یا سرمایهگذار، سازمان یا شرکت رمزنگاری برای کشف اطلاعات شخصی و خصوصی است که میتواند برای ایجاد مزاحمت، بیاعتبار کردن، اخاذی، اجبار و آزار قربانی با استفاده از ابزارهای مختلف Doxing استفاده شود.

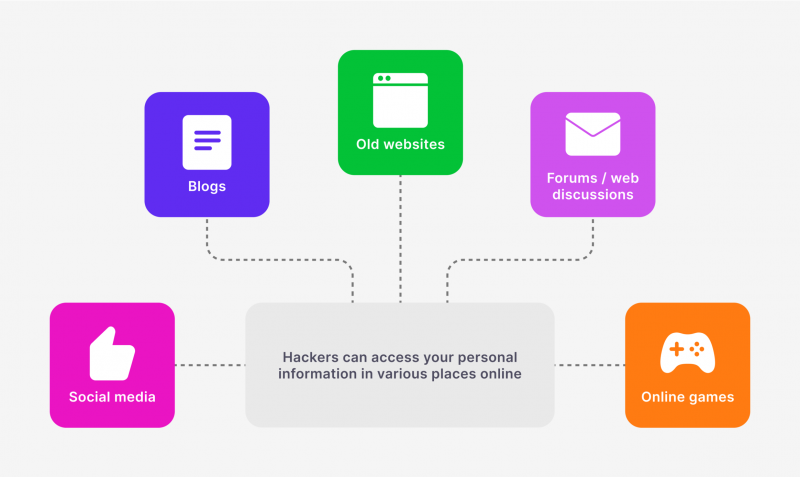

Doxing شامل مجموعهای از اقدامات برای جمعآوری اطلاعات درباره یک موضوع در شبکههای اجتماعی، انجمنها و اتاقهای گفتگو است. داده های سایت های مختلف برای یافتن مطالب باج گیری مقایسه، تجزیه و تحلیل و پالایش می شوند. علاوه بر جمع آوری اطلاعات در دسترس عموم، هک، مهندسی اجتماعی، فیشینگ، و موارد دیگر ممکن است از تکنیک هایی استفاده شود، به ویژه برای استخراج داده های مالی.

دکسرها فقط یک شخص یا سازمان را شناسایی نمیکنند – آنها اطلاعات شخصی و مالی خود را منتشر میکنند، مطالبی را که به خطر میاندازند، یا به افراد علاقهمندی که آنها را بیشتر پردازش کرده و به خطر میاندازند، منتشر میکنند.

هدف نهایی doxxing شامل جلب توجه عمومی، سازماندهی کمپین خشونت آمیز فشار و آزار و اذیت، و دعوت از دولت یا گروهی برای استفاده از زور علیه قربانی است.

Doxxing چگونه کار می کند؟

اکنون که معنای doxxed را در کریپتو میدانید، وقت آن است که در مورد نحوه عملکرد این فرآیند صحبت کنیم. همانطور که در بالا ذکر شد، فرآیند doxxing شامل تعدادی فعالیت با هدف به دست آوردن اطلاعات مالی یا شخصی لازم از شرکت کنندگان بازار رمزنگاری برای استفاده بیشتر. بیایید نگاهی به موارد اصلی بیاندازیم:

1. فیشینگ

فیشینگ در حوزه رمزنگاری نوعی کلاهبرداری است که هدف آن دستیابی به دادههای محرمانه کاربر است – معمولاً ورود و رمز عبور. با این حال، هدف میتواند دادههای مالی و هرگونه فعالیت مرتبط با فرآیند معاملات در بازارهای مالی باشد.

این امر با ارسال ایمیلهای انبوه از طرف برندهای رمزنگاری محبوب، و همچنین پیامهای شخصی در سرویسهای مختلف، به عنوان مثال، از طرف صرافی های رمزنگاری یا سرویس های محبوب، از جمله مکاتبات داخلی در شبکه های اجتماعی.

2. هک کردن

Doxing در طاقچه کریپتو همچنین شامل حملات هک کلاسیک است که هدف آنها به دست آوردن اطلاعات حساس با هر فرمتی است. علاوه بر این، هدف آنها غیرفعال کردن (غیرفعال کردن) نرم افزار رایانه ها و سایر سیستم ها (مانند زیرساخت صرافی های رمزنگاری) است که در آن داده های مورد نیاز مهاجمان ذخیره می شود.

مجرمان سایبری معمولاً از تکنیکهای هک برای دسترسی به اطلاعات حساس، بهویژه از طریق doxxing استفاده میکنند.

این تکنیکها ممکن است شامل استفاده از کدهای نفوذی برای اجرای اکسپلویتهای روز صفر، انتشار ویروسها و بدافزارها، راهاندازی حملات brute-force یا استفاده از موارد دیگر روش های شکستن رمز عبور سازمانها باید هوشیار باشند و از این استراتژیها مطلع باشند تا از دادههای خود در برابر نقضهای احتمالی محافظت کنند.

3. حملات شنود یا Sniffing

Sniffing در محیط رمزنگاری فرآیندی است که در آن امنیت اطلاعات به عنوان بخشی از رهگیری و تجزیه و تحلیل غیرمجاز یک سازمان یا یک فرد از بستههای شبکه (ترافیک داده) نقض میشود.

هکرها با نظارت بر فعالیت شبکه و جمعآوری اطلاعات شخصی کاربران، از اسنیفرها برای سرقت دادههای ارزشمند استفاده میکنند. اغلب، مهاجمان به رمزهای عبور و اعتبار کاربران علاقه مند هستند. این دادهها دسترسی به حسابها و بنابراین داراییها و وجوه را ممکن میسازد.

نرمافزار sniffing تمام بستههای دادهای را که از رابط شبکه انتخابشده عبور میکنند رهگیری میکند و آنها را در قالبی قابل خواندن برای تجزیه و تحلیل نمایش میدهد. Sniffers میتواند هم بهعنوان یک دستگاه میانی کار کند، هم ترافیک را از یک رابط شبکه به دیگری هدایت میکند و هم در حالت گوش دادن زمانی که تمام ترافیک شبکه بدون تغییر یا تغییر مسیر آن جمعآوری میشود.

4. IP/ISP Doxxing

IP یا ISP doxxing وضعیتی است که در آن داکسرها می توانند آدرس IP کاربر را که مستقیماً به موقعیت فیزیکی آنها مرتبط است به دست آورند. هنگامی که Doxxer آدرس IP را دریافت می کند، از برنامه های جعل تماس و تکنیک های مهندسی اجتماعی استفاده می کند تا کاربر را به یک کلاهبرداری پشتیبانی فنی بکشاند.

هدف نهایی این کلاهبرداری فریب دادن ارائه دهنده خدمات اینترنتی کاربر (ISP) برای به اشتراک گذاشتن اطلاعات حساس مانند شماره تلفن کاربر، آدرس ایمیل، تاریخ تولد و شماره تامین اجتماعی است.

5. رسانه های اجتماعی Doxxing

روش داکسینگ رسانه های اجتماعی شامل جمع آوری اطلاعات شخصی به اشتراک گذاشته شده در حساب های رسانه های اجتماعی است. این اطلاعات میتواند شامل پاسخهایی به سؤالات بیاهمیت باشد که میتواند توسط داکسرها برای پاسخ به سؤالات امنیتی و دسترسی به سایر حسابهای آنلاین مورد سوء استفاده قرار گیرد.

آگاهی از خطرات مرتبط با دکس کردن رسانه های اجتماعی و اتخاذ اقدامات مناسب برای محافظت از اطلاعات شخصی بسیار مهم است.

6. جعل

جعل یک حمله سایبری است که در آن یک کلاهبردار جعل هویت یک منبع قابل اعتماد برای دسترسی به داده ها یا اطلاعات حساس است. جعل می تواند از طریق وب سایت ها، ایمیل ها، تماس های تلفنی، پیام های متنی، آدرس های IP و سرورها رخ دهد.

اهداف جعل ارز دیجیتال میتواند متفاوت باشد، اما در بیشتر موارد، به دستیابی به دادههای حساس یا سود مالی خلاصه میشود. برای مثال، کلاهبرداران میتوانند یک ایمیل جعلی، ظاهراً از طرف یک صرافی رمزنگاری معروف، حاوی اطلاعاتی درباره پیشنهادات سودآور ارسال کنند.

کاربر پیوند موجود در ایمیل را دنبال میکند و به یک وبسایت جعلی میرود که در آن از او خواسته میشود نام کاربری و رمز عبور خود را وارد کند یا تراکنش مالی انجام دهد.

طبق گزارش 2022 Safehome.org، بیش از 43 میلیون آمریکایی داکسینگ را تجربه کرده اند. 52 درصد از قربانیان داکسینگ گزارش دادند که حمله به آنها در نتیجه مشاجره با غریبههای آنلاین بوده است و 25 درصد از مهاجمان شخصاً قربانیان خود را میشناختند.

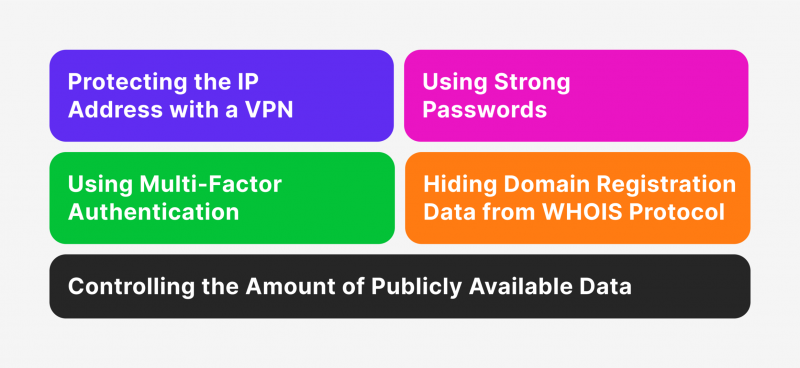

اقدامات حفاظتی در برابر داکسینگ

تمرین نشان میدهد که هیچکس از Doxxing به عنوان بخشی از فعالیتهای تجاری استاندارد مصون نیست. احتمال به خطر افتادن اطلاعات شخصی و مالی سرمایهگذاران رمزارز توسط عوامل متعددی تعیین میشود که وجود آنها میزان آسیب ناشی از این عمل را تعیین میکند. بنابراین، این که چگونه بفهمیم مورد آزار و اذیت قرار گرفتهایم و چگونه از خود در برابر کلاهبرداران محافظت کنیم، به دو سوال اصلی تبدیل میشوند.

محافظت از آدرس IP با VPN

پرسیدن این سوال، “آیا داکسینگ غیرقانونی است؟” ممکن است کسی باور کند که نوعی قانون ضد داکسینگ وجود دارد که این عمل را تنظیم می کند. از آنجایی که اطلاعات ارسال شده به صورت عمومی امکان دسترسی به همه کاربران فضای رمزنگاری را بدون استثنا فراهم می کند، در مورد قانونی بودن استفاده از آن برای اهداف شخصی یک دوگانگی وجود دارد.

با این وجود، یکی از روش های اصلی برای محافظت از داده های شخصی و مالی، به ویژه هنگام کار در بازارهای مالی، استفاده از ارائهدهنده VPN قابل اعتماد آدرس IP و در نتیجه مکان فیزیکی را تغییر دهید.

استفاده از رمزهای عبور قوی

این عمل نمونه کلاسیک حفاظت از اطلاعات شخصی و داده های محرمانه است. این شامل استفاده از رمزهای عبور پیچیده است که انتخاب آنها به نسبت مستقیم با پیچیدگی آنها (یعنی طول و کاراکترهای خاص) دشوارتر می شود.

به دلیل استفاده از رمزهای عبور پیچیده، حتی با استفاده از نرم افزارهای بسیار حرفه ای با هدف تجزیه و تحلیل ترکیبات احتمالی، شکستن آن بسیار دشوارتر می شود، که یکی از آنها می تواند ترکیبی برنده باشد که می تواند برای دسترسی به کاربر مورد استفاده قرار گیرد. حساب.

استفاده از احراز هویت چند عاملی

احراز هویت چند عاملی (MFA) یک مفهوم امنیتی است که حداقل به دو روش برای احراز هویت (تأیید اعتبار) دادههای حساب نیاز دارد تا حقیقت یک هویت مشخص شود و امکان دسترسی به یک سیستم فراهم شود. برای تأیید هویت، احراز هویت چند عاملی چندین یا چند عامل را که مستقیماً به هم مرتبط نیستند، مانند دانش، مالکیت و دارایی ترکیب میکند.

هدف احراز هویت چندعاملی این است که دسترسی غیرمجاز مهاجم به یک سیستم، شبکه، دستگاه یا پایگاه داده را با تشکیل چندین لایه دفاعی دشوار کند.

وقتی یکی از فاکتورهای احراز هویت به خطر بیفتد، عامل دوم وارد عمل میشود که شانس مسدود کردن دسترسی را افزایش میدهد. اغلب، چنین حفاظتی به مانعی برای اقدامات مزاحم مخرب تبدیل می شود.

پنهان کردن داده های ثبت دامنه از پروتکل WHOIS

دامنه آدرس منحصر به فرد یک منبع وب است که حاوی محتوای خاصی است. دامنه به یک نام تجاری اجازه می دهد یک نام منحصر به فرد در فضای اینترنت داشته باشد که سهولت یافتن آن با محبوبیت نام تجاری تعیین می شود.

WHOIS یک پروتکل شبکه لایه کاربردی است که بر اساس پروتکل TCP (پورت 43 ). برنامه آن داده های ثبت نام صاحبان نام های دامنه، آدرس های IP و سیستم های مستقل را به دست می آورد. پروتکل یک معماری «مشتری-سرور» را فرض میکند و برای دسترسی به سرورهای پایگاه داده عمومی (DB) ثبتکنندههای آدرس IP و ثبتکنندههای نام دامنه استفاده میشود.

با محدود کردن دسترسی به بستههای داده موجود در یک دامنه، یک کاربر یا سازمان رمزنگاری میتواند احتمال Doxing و سایر پدیدههای غیرقانونی نامطلوب را کاهش دهد.

کنترل مقدار دادههای در دسترس عموم

امروزه، هر شرکت یا شخص مشهوری در کمپین بازاریابی برند خود در بسیاری از شبکههای اجتماعی حسابی دارد که در آن انواع مختلف اطلاعات و دادههای مربوط به فعالیتهایشان به طور سیستماتیک منتشر میشود.

این عمل، علیرغم ارتقای محصولات و خدمات تجاری، به ابزاری برای جلب توجه متجاوزانی تبدیل میشود که هدفشان به دست آوردن دادهها است.

برای جلوگیری از نشت دادهها، از تکنیک انتشار اطلاعات مهم اما در عین حال حساس از طریق کانالهای بسته یا استفاده از فناوری دسترسی خصوصی، که فقط توسط کاربران تأیید شده یک منبع خاص قابل دسترسی است، استفاده میشود.

نتیجه گیری

هنگام درک معنای doxxed در کریپتو، می توان نتیجه گرفت که این عمل در صورتی قانونی است که اطلاعات مورد نظر در مالکیت عمومی باشد، اما اگر از چنین اطلاعاتی برای مقاصد غیرقانونی استفاده شود، پیامدهای بسیار منفی دارد که می تواند منجر به لکه دار شدن نام تجاری شود. شهرت یا مشکلات در زندگی یک شرکت کننده در بازار ارز دیجیتال.