Modern kripto para birimi alanı, dağıtılmış defter teknolojisinin avantajları sayesinde sağlam bir şekilde gelişen bir dizi yenilikçi alandan oluşur.

Bir yandan bu, birçok tanıdık sürecin radikal dönüşümüne katkıda bulundu. Ancak diğer taraftan dolandırıcı ve suç örgütlerinin kullanıcıların kişisel ve mali verilerini gasp etmek, çalmak veya kara para aklama. Bu da bunu başarmak için birçok planın oluşturulmasına yol açtı; bunlardan en popüler olanı Doxxing’dir.

Bu makale, kriptodaki doxxed anlamını ve bu planın nasıl çalıştığını anlamanıza yardımcı olacaktır. Sonunda kendinizi bu olgudan korumanıza yardımcı olacak birkaç uygulamayı öğreneceksiniz.

Temel Çıkarımlar

- Doxxing, kötü niyetli bir kişi hakkında kişisel bilgilerin bulunması ve kamuya açık olarak yayınlanmasıdır.

- Doxxing, internette yayınlanan bir kişi hakkındaki bilgileri analiz ederek o kişiyi tanımlayan ve ardından ona şantaj yapan bir bilgisayar korsanını (doxer) içerir.

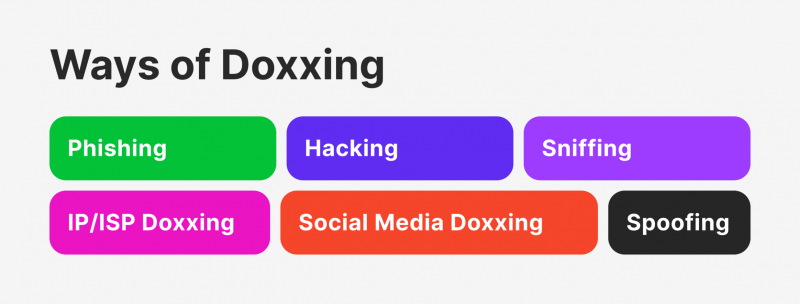

- Doxing, amacına ulaşmak için bilgisayar korsanlığı, kimlik avı ve koklama gibi farklı taktikler kullanır.

Kripto Niş’te Doxxing Nedir?

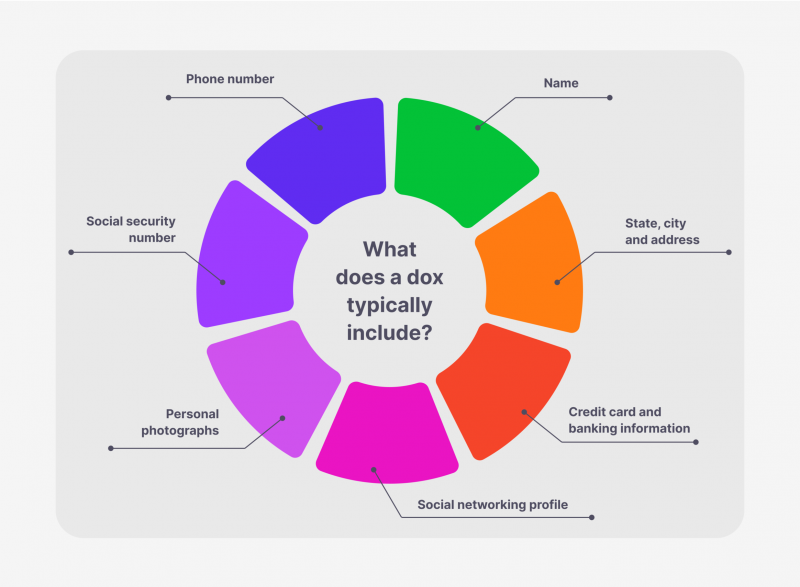

Peki, kriptoda kişisel bilgi toplama nedir? Doxing, çeşitli doxing araçlarını kullanarak mağduru rahatsız etmek, itibarsızlaştırmak, şantaj yapmak, zorlamak ve taciz etmek için kullanılabilecek kişisel ve özel bilgileri keşfetmek amacıyla bireysel bir tacirin veya yatırımcının, kripto kuruluşunun veya şirketinin çevrimiçi kimlik bilgilerini açığa çıkarma sürecidir.

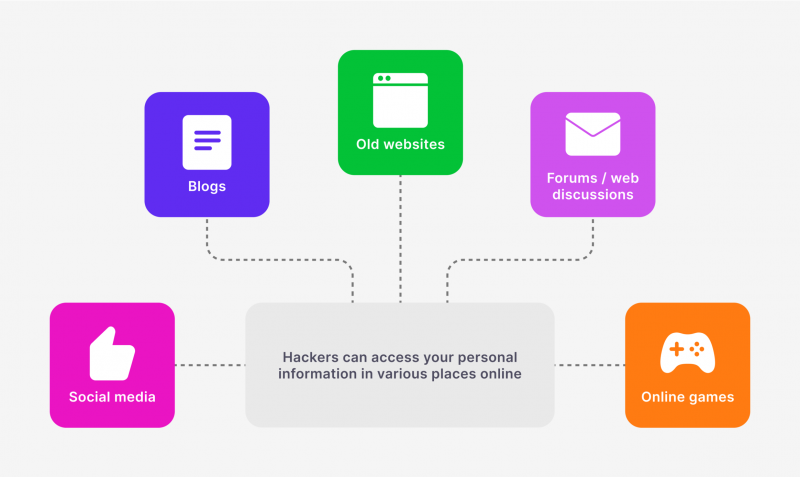

Doxing, sosyal ağlarda, forumlarda ve sohbet odalarında bir konu hakkında bilgi toplamak için bir dizi önlem içerir. Farklı sitelerden gelen veriler şantaj malzemesi bulmak için karşılaştırılır, analiz edilir ve hassaslaştırılır. Herkese açık bilgileri toplamanın yanı sıra hackleme, sosyal mühendislik, kimlik avı ve diğer teknikler, özellikle finansal verileri ayıklamak için kullanılabilir.

Dox’çular yalnızca bir kişiyi veya kuruluşu tanımlamakla kalmaz; kişisel ve finansal bilgilerini, riskli materyalleri yayınlar veya bunları daha fazla işleyip tehlikeye atacak ilgili kişilere iletirler.

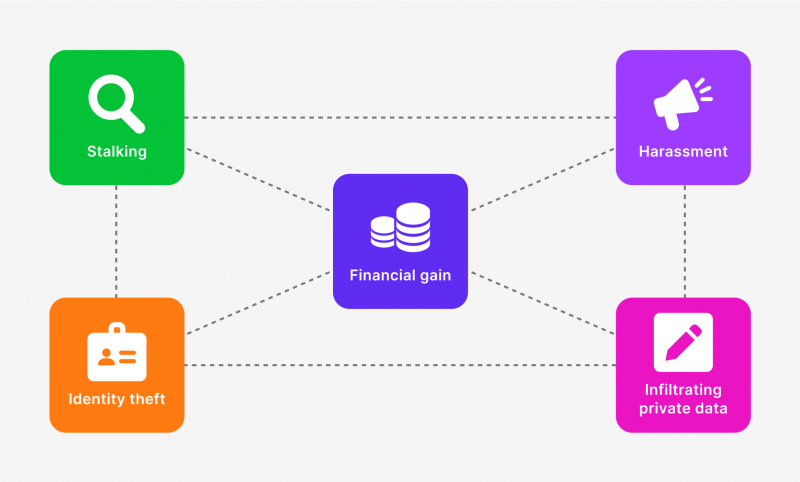

Kişisel bilgi toplamanın nihai hedefleri arasında kamuoyunun dikkatini çekmek, şiddet içeren bir baskı ve taciz kampanyası düzenlemek ve devleti veya bazı grupları mağdura karşı güç kullanmaya çağırmak yer alır.

Doxxing Nasıl Çalışır?

Artık kriptodaki doxxed anlamını bildiğinize göre, bu sürecin nasıl işlediğinden bahsetmenin zamanı geldi. Yukarıda bahsedildiği gibi kişisel bilgi toplama süreci, kripto piyasası katılımcılarının daha sonraki kullanımları için. Başlıcalarına bir göz atalım:

1. Kimlik avı

Kripto alanında kimlik avı, amacı gizli kullanıcı verilerine (genellikle oturum açma bilgileri ve şifreler) erişim elde etmek olan bir dolandırıcılık türüdür. Ancak hedef, finansal veriler ve finansal piyasalardaki alım satım süreciyle ilgili herhangi bir etkinlik de olabilir.

Bu, popüler kripto markaları adına toplu e-postaların yanı sıra çeşitli hizmetler kapsamında, örneğin kripto borsaları veya sosyal ağlardaki dahili yazışmalar da dahil olmak üzere popüler hizmetler.

2. Bilgisayar korsanlığı

Kripto alanında doxing, her formattaki hassas bilgileri elde etmeyi amaçlayan klasik hackleme saldırılarını da içerir. Ayrıca saldırganların ihtiyaç duyduğu verilerin saklandığı bilgisayarların ve diğer sistemlerin (kripto borsalarının altyapısı gibi) yazılımlarını devre dışı bırakmak (devre dışı bırakmak) amaçlarıdır.

Siber suçlular, hassas bilgilere erişmek için özellikle kişisel bilgileri toplama yoluyla genellikle bilgisayar korsanlığı tekniklerini kullanır.

Bu teknikler, sıfırıncı gün saldırılarını gerçekleştirmek için izinsiz kod kullanmayı, virüsleri ve kötü amaçlı yazılımları yaymayı, kaba kuvvet saldırıları veya diğer şifre kırma yöntemlerinin kullanılması. Kuruluşların, verilerini olası ihlallerden korumak için dikkatli olmaları ve bu stratejiler hakkında bilgi sahibi olmaları gerekir.

3. Koklama

Kripto ortamında koklama, bir kuruluşun veya bireyin ağ paketlerini (veri trafiğini) yetkisiz olarak ele geçirmesi ve analiz etmesi sonucunda bilgi güvenliğinin ihlal edildiği bir süreçtir.

Bilgisayar korsanları, ağ etkinliğini izleyerek ve kullanıcılar hakkındaki kişisel bilgileri toplayarak değerli verileri çalmak için algılayıcıları kullanır. Çoğu zaman saldırganlar kullanıcı şifreleri ve kimlik bilgileriyle ilgilenir. Bu veriler, hesaplara ve dolayısıyla varlıklara ve fonlara erişmeyi mümkün kılar.

Koklama yazılımı, seçilen ağ arayüzünden geçen tüm veri paketlerini yakalar ve bunları analiz için okunabilir bir formatta görüntüler. Koklayıcılar hem trafiği bir ağ arayüzünden diğerine yönlendiren bir ara cihaz olarak hem de tüm ağ trafiğini değiştirmeden veya yeniden yönlendirmeden toplandığında dinleme modunda çalışabilir.

4. IP/ISP Doxxing

IP veya ISP doxxing, doxxer’ların doğrudan fiziksel konumlarına bağlı olarak kullanıcının IP adresini elde edebildiği bir durumdur. Doxxer IP adresini aldıktan sonra kullanıcıyı teknik destek dolandırıcılığına çekmek için çağrı sahtekarlığı uygulamalarını ve sosyal mühendislik tekniklerini kullanır.

Bunun nihai hedefi dolandırıcılık, kullanıcının internet servis sağlayıcısını (İSS), kullanıcının telefon numarası, e-posta adresi, doğum tarihi ve sosyal güvenlik numarası gibi hassas bilgileri paylaşması için kandırmaktır.

5. Sosyal Medya Doxxing

Sosyal medyada kişisel bilgilerin toplanması uygulaması, sosyal medya hesaplarında paylaşılan kişisel bilgilerin toplanmasını içerir. Bu bilgiler, potansiyel olarak güvenlik sorularını yanıtlamak ve diğer çevrimiçi hesaplara erişim kazanmak için doxxer’lar tarafından istismar edilebilecek önemsiz sorulara verilen yanıtları içerebilir.

Sosyal medyada kişisel bilgilerin ifşa edilmesiyle ilişkili risklerin farkında olmak ve kişisel bilgileri korumak için uygun önlemleri almak çok önemlidir.

6. Adres sahteciliği

Adres sahteciliği, dolandırıcının hassas verilere veya bilgilere erişmek için güvenilir bir kaynağın kimliğine büründüğü bir siber saldırıdır. Adres sahteciliği web siteleri, e-postalar, telefon çağrıları, kısa mesajlar, IP adresleri ve sunucular aracılığıyla gerçekleşebilir.

Kripto kimlik sahtekarlığının amaçları farklılık gösterebilir ancak çoğu durumda, hassas veriler elde etmek veya finansal kazanç elde etmekle sınırlı kalır. Örneğin, dolandırıcılar, sözde tanınmış bir kripto borsası adına, kazançlı teklifler hakkında bilgi içeren bir sahtekarlık e-postası gönderebilir.

Kullanıcı, e-postadaki bağlantıyı takip eder ve kendisini, kullanıcı adını ve şifresini girmesinin veya finansal bir işlem yapmasının istendiği sahte bir web sitesine yönlendirir.

Safehome.org’un 2022 raporuna, 43 milyondan fazla Amerikalı kişisel kişisel bilgi toplama deneyimi yaşadı. Kişisel bilgileri ifşa eden mağdurların %52’si, kendilerine yönelik saldırının internetteki yabancılarla yapılan bir tartışmanın sonucu olduğunu ve saldırganların %25’i kurbanlarını şahsen tanıdığını bildirdi.

Doxxing’e Karşı Koruyucu Tedbirler

Uygulama, standart ticari faaliyetlerin bir parçası olarak hiç kimsenin Doxxing’e karşı bağışık olmadığını göstermektedir. Kripto yatırımcılarının kişisel ve finansal bilgilerinin tehlikeye girdiği bir durumun olasılığı, bu uygulamanın yol açtığı zararın derecesini belirleyen çeşitli faktörler tarafından belirlenir. Dolayısıyla, kişisel bilgilerinizin ifşa edilip edilmediğini nasıl anlayacağınız ve kendinizi dolandırıcılardan nasıl koruyacağınız iki ana soru haline geliyor.

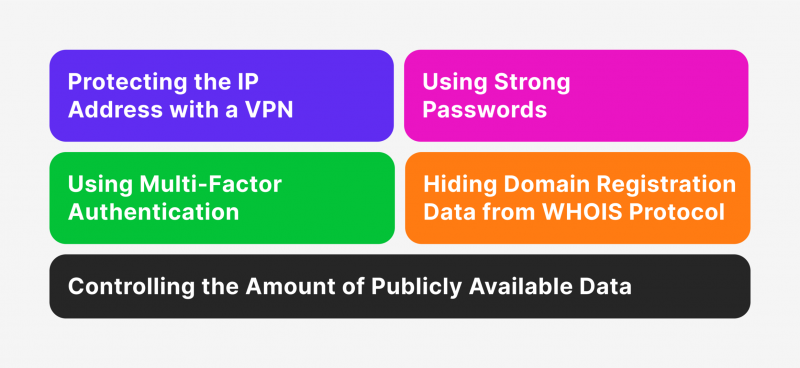

IP Adresini VPN ile Koruma

“Doxxing yasa dışı mı?” sorusunu sormak Bu uygulamayı düzenleyen bir tür kişisel bilgilerin ifşa edilmesini önleyen bir yasanın var olduğuna inanılabilir. Herkese açık olarak yayınlanan bilgiler, istisnasız olarak kripto alanının tüm kullanıcılarına erişim sunduğundan, kişisel amaçlarla kullanımının yasallığı konusunda bir ikilem var.

Bununla birlikte, özellikle finansal piyasalarda çalışırken kişisel ve finansal verileri korumaya yönelik temel uygulamalardan biri, güvenilir VPN sağlayıcısı ile IP adresini ve dolayısıyla fiziksel konumu değiştirebilirsiniz.

Güçlü Şifreler Kullanmak

Bu uygulama, kişisel bilgilerin ve gizli verilerin korunmasına ilişkin klasik bir örnektir. Bu, karmaşık şifrelerin kullanımını gerektirir ve bunların seçimi, karmaşıklıkları (uzunluk ve özel karakterler) ile doğru orantılı olarak daha da zorlaşır.

Karmaşık şifrelerin kullanılması nedeniyle, olası kombinasyonları analiz etmeyi amaçlayan son derece profesyonel yazılımların kullanılmasıyla bile kırılması çok daha zor hale geliyor. Bu kombinasyonlardan biri, kullanıcıya erişim sağlamak için kullanılabilecek kazanan bir kombinasyon olabilir. hesap.

Çok Faktörlü Kimlik Doğrulamayı Kullanma

Çok faktörlü kimlik doğrulama (MFA), bir kimliğin doğruluğunu belirlemek ve bir sisteme erişime izin vermek amacıyla hesap verilerinin kimliğini doğrulamak (doğrulamak) için en az iki yol gerektiren bir güvenlik konseptidir. Çok faktörlü kimlik doğrulama, kimliği doğrulamak için bilgi, mülkiyet ve mülkiyet gibi doğrudan ilişkili olmayan birkaç veya daha fazla faktörü birleştirir.

Çok faktörlü kimlik doğrulamanın amacı, birden fazla savunma katmanı oluşturarak bir saldırganın bir sisteme, ağa, cihaza veya veritabanına yetkisiz erişim elde etmesini zorlaştırmaktır.

Kimlik doğrulama faktörlerinden biri tehlikeye girdiğinde ikincisi devreye giriyor ve bu da erişimin engellenme olasılığını artırıyor. Çoğu zaman bu tür bir koruma, izinsiz giren kötü niyetli kişilerin eylemleri için bir engel haline gelir.

WHOIS Protokolünden Etki Alanı Kayıt Verilerini Gizleme

Alan adı, bir web kaynağının belirli içeriği içeren benzersiz adresidir. Alan adı, bir markaya İnternet alanında benzersiz bir isim verilmesini sağlar; bulma kolaylığı, markanın popülerliğine göre belirlenir.

WHOIS, TCP protokolü (bağlantı noktası 43). Uygulaması, alan adlarının, IP adreslerinin ve otonom sistemlerin sahiplerine ilişkin kayıt verilerini elde eder. Protokol bir “istemci-sunucu” mimarisini varsayar ve IP adresi kayıt şirketlerinin ve alan adı kayıt şirketlerinin genel veritabanı (DB) sunucularına erişmek için kullanılır.

Bir kullanıcı veya kripto kuruluşu, bir alanda bulunan veri paketlerine erişimi kısıtlayarak, kişisel bilgilerin silinmesi ve diğer istenmeyen yasa dışı olayların olasılığını azaltabilir.

Herkese Açık Verilerin Miktarını Kontrol Etme

Günümüzde markasının pazarlama kampanyasına dahil olan her şirketin veya ünlü kişinin, faaliyetleriyle ilgili çeşitli bilgi ve verilerin sistematik olarak yayınlandığı birçok sosyal ağda hesabı bulunmaktadır.

Bu uygulama, ticari ürün ve hizmetlerin tanıtımına rağmen aynı zamanda verileri ele geçirmeyi amaçlayan davetsiz misafirlerin dikkatini çekmenin bir aracı haline geliyor.

Veri sızıntısını önlemek için önemli ancak aynı zamanda hassas bilgilerin kapalı kanallar aracılığıyla yayılması veya yalnızca belirli bir kaynağın kimliği doğrulanmış kullanıcıları tarafından erişilebilen özel erişim teknolojisinin kullanılması tekniği kullanılır.

Sonuç

Kriptoda doxxed anlamını anladığımızda, aranan bilginin kamuya açık olması durumunda bu uygulamanın yasal olduğu, ancak bu tür bilgilerin yasa dışı amaçlarla kullanılması durumunda çok olumsuz sonuçlara yol açabileceği ve markanın lekelenmesine yol açabileceği sonucuna varılabilir. Bireysel bir kripto piyasası katılımcısının itibarı veya hayatındaki sorunlar.