As criptomoedas e as finanças descentralizadas são desenvolvidas segundo a noção de controlo partilhado e de segurança promovida. Elas funcionam através da distribuição do poder entre os utilizadores evitando trabalhar através de uma autoridade centralizada e impondo práticas seguras ao não divulgarem as identidades dos utilizadores.

No entanto, agentes ilícitos exploraram estes fundamentos para conduzirem atividades ilegais e fraudes cibernéticas. As violações e os ataques são as principais preocupações das criptomoedas, em que os piratas cibernéticos desviam fundos das carteiras de criptomoedas ou sequestram uma transferência de dinheiro e desviam-na na sua direção.

Foi reportado que, em 2022, foram roubados 3,8 mil milhões de dólares em criptomoedas por ataques a criptomoedas através de vários pig butchering scams (fraudes abate de porcos), bridge attacks (ataques a pontes), rug pulls (puxões de tapete) ou o mais recente sandwich attack (ataque sanduíche).

Hoje, forneceremos alguns esclarecimentos sobre uma das táticas de ataques cibernéticos perigosos, sobre a qual Vitalik Buterin nos avisou em 2018: os “ataques sanduíche” em DeFi.

Principais considerações

- Os “ataques sanduíche” são fraudes na blockchain que manipulam as dinâmicas do mercado e o saldo dos ativos para seu benefício.

- Um “ataque sanduíche” é alcançado realizando um front-running numa transação pendente e provocando uma derrapagem antes de fazer o back-running noutra transação e lucrando com isso.

- A “fraude sanduíche” em DeFi tira partido das DeXes que utilizam mecanismos AMM para equilibrar o mercado e a pool de liquidez.

O que é o sandwiching (ensanduichar)?

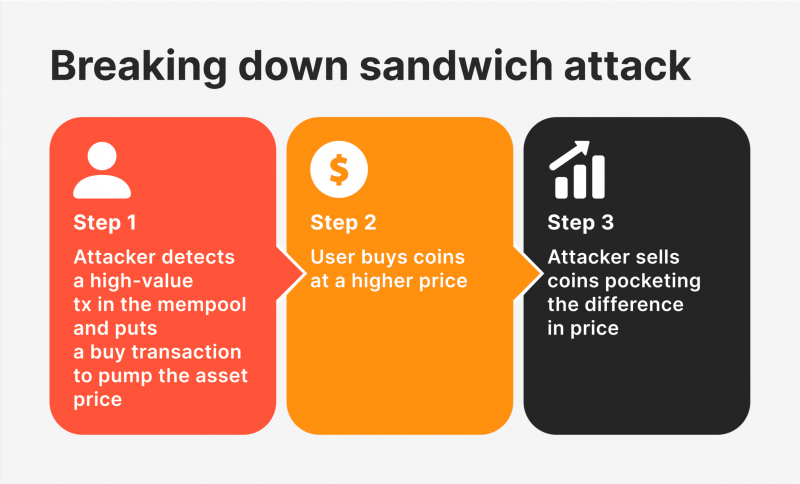

Um “ataque sanduíche” nas criptomoedas implica rodear uma única transação com duas transações maliciosas que têm como objetivo descreditar a negociação da vítima, retirando-lhe todos os lucros.

Este ataque é executado localizando uma transação pendente na mempool de uma blockchain e realizando uma compra antes e outra após este. Estas designam-se por front-running e back-running enquanto têm a transação da vítima entre estas, “ensanduichando-a”.

O objetivo deste ataque é manipular as dinâmicas do mercado, particularmente através de bolsas descentralizadas e de plataformas DeFi. Por conseguinte, um “ataque sanduíche” não envolve pirataria informática em termos de violar o código ou de se infiltrar no sistema blockchain, este depende da manipulação do mercado.

O agressor (front run) compra o mesmo token/criptomoeda da transação original antes de esta ser validada, o que leva ao aumento do valor dessa moeda, a transação da vítima é processada a um preço mais alto e, de seguida, o agressor (back run) vende o token a um preço mais alto e ganha a diferença sob a forma de lucro.

Como acontece o “ataque sanduíche” nas criptomoedas?

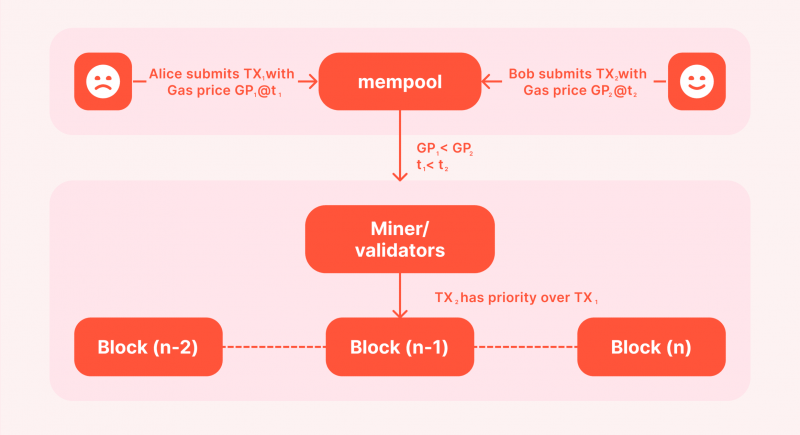

A Mempool é a lista de transações pendentes na blockchain. Basicamente, isto significa que os nós validadores (mineiros) ainda não processaram e validaram a transação por algum motivo, incluindo o de as taxas gas não serem suficientemente altas.

Alguns utilizadores apontam para obter as taxas gas mais baixas quando adquirem uma criptomoeda, assim sendo, eles colocam a sua transação na mempool, na esperança de que seja processada assim que as taxas descerem.

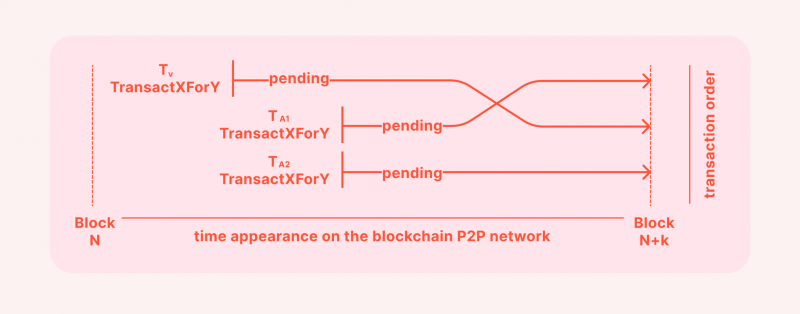

Contudo, a mempool é partilhada publicamente e qualquer um pode consultar a lista pendente. Os agressores podem localizar uma transação alvo e realizar o front-run de uma nova transação a um custo de transação mais alto, para levar os mineiros a validarem-na primeiro.

Isto faz com que o preço de compra seja mais alto e aumenta o preço de execução previsto, o que faz com que vítima desesperada da fraude com criptomoedas receba menos moedas porque a transação torna-se mais cara após uma derrapagem de preço inesperada.

Posteriormente, a segunda camada da “sanduíche” entra em ação, fazendo o back-running de uma ordem de venda ao novo preço mais alto e alcançando algum lucro.

Considerações financeiras por detrás de uma “sanduíche”

Este tipo de ataque difere dos ataques flash loan (empréstimo relâmpago) ou rug pulls (puxões de tapete). Contudo, tem como objetivo obter ganhos financeiros à custa de um utilizador de criptomoedas inocente.

Não é fácil sacar um “ataque sanduíche” com sucesso devido aos custos associados à execução destas transações. O burlão tem de pagar os custos da transação de duas compras, além do facto de que esta manipulação de mercado muda os preços em pequenas frações.

Por conseguinte, os agressores são mais prováveis de repetir este truque múltiplas vezes antes de conseguirem alcançar uma violação benéfica ou têm de pesquisar minuciosamente a mempool para encontrar a presa certa.

Uma carteira Ethereum designada por “Jaredfromsubway” ganhou cerca de 35 milhões de dólares em lucros graças à utilização de bots para realizar “ataques sanduíche” na blockchain Ethereum.

Tipos de “ataques sanduíche” em DeFi

Os “ataques sanduíche” são difíceis de prever e podem acontecer a qualquer altura, dado que as bolsas descentralizadas atraem cada vez mais utilizadores. Ter uma quantidade de utilizadores considerável pode levar a mais “ataques sanduíche” em DeFi de duas formas.

Taker de liquidez vs. Taker

Aqui, os takers de liquidez atacam-se mutuamente, localizando uma transação pendente com uma quantia substancial que pode levar a ganhos financiros no front-run e back-run desta.

Este “ataque sanduíche” tira partido dos padrões de makers de mercado automatizados, em que a pool de liquidez se ajusta para lidar com as dinâmicas mutáveis da oferta e da procura.

Por conseguinte, as transações subsequentes procuram manipular os preços do ativo e colocar o processo de compra original em desvantagem, passando a receber menos moedas/tokens no final.

Contudo, não há nenhuma garantia de que o mineiro irá processar a transação malciosa primeiro e validá-lo antes de validar a da vítima, por conseguinte, há uma possibilidade do “ataque sanduíche” falhar.

Fornecedor de liquidez vs. Taker

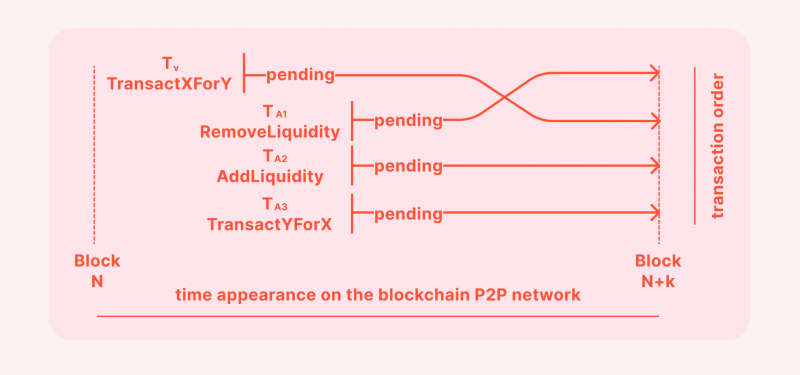

Outro tipo de “ataque sanduíche” é quando os fornecedores de liquidez atacam os participantes no mercado, tirando partido da sua capacidade de mudarem a liquidez do mercado e de provocarem uma taxa de derrapagem inesperada.

Esta abordagem tem contornos semelhantes ao supracitado “ataque sanduíche” Taker de liquidez vs. Taker. Contudo, neste caso, o agente malicioso dá mais um passo ao manipular a liquidez.

Primeiro, ele remove a liquidez do mercado para espoletar uma derrapagem de preço inesperada para a vítima, cuja negociação é agora diferente do preço de execução previsto.

Após o processamento da transação da vítima, eles voltam a adicionar a liquidez, levando o saldo pool para o valor inicial antes de realizarem uma ação oposta à operação original do utilizador, para ganharem dinheiro com a diferença de preço.

Dinâmicas de mercado que provocam um “ataque sanduíche”

Os “ataques sanduíche” acontecem explorando bolsas makers de mercado automatizadas como a Uniswap e a PancakeSwap, porque o seu mecanismo envolve reequilibrar a pool de liquidez após as alterações na oferta e na procura.

Por conseguinte, os “ataques sanduíche” são mais prováveis de acontecer nestas plataformas e tiram partido das dinâmicas de mercado. Caso contrário, uma derrapagem não aconteceria e os “ataques sanduíche” seriam inúteis.

O outro fator que faz com que os “ataques sanduíche” funcionem é o aspeto da derrapagem de preço, que acontece quando o preço de execução real é diferente do preço pretendido.

Este evento acontece quando a liquidez do mercado muda drasticamente ou o saldo do ativo flutua devido a mudanças no nível de oferta.

Evitar os “ataques sanduíche” nas criptomoedas

Infelizmente, não há uma nenhuma forma de escapar aos “ataques sanduíche” em DeFi quando estes acontecem porque são concretizados numa questão de alguns segundos após localizarem as transações pendentes da presa. Adicionalmente, os burlões podem continuar a realizar “ataques sanduíche” sem repercussões.

No entanto, há algumas medidas de precaução que pode tomar, tais como transacionar através de plataformas que asseguram baixa derrapagem ou que fornecem garantia de derrapagem mínima. Estas plataformas implementam mecanismos especiais para mitigarem a possibilidade dos “ataques sanduíche”.

Outro passo que pode dar é pagar um custo de transação mais alto para que a sua compra seja processada mais depressa pelos nós validadores.

Conclusão

Os “ataques sanduíche” em finanças descentralizadas tiram partido das dinâmicas de mercado ladeando transações pendentes com duas transações maliciosas. Esta abordagem leva a desequilíbrios no mercado e a uma taxa de derrapagem inesperada.

Os “ataques sanduíche” em DeFi apontam para aumentar a taxa de câmbio da negociação de uma vítima e revertê-la posteriormente para ganharem benefícios financeiros. Estes ataques acontecem entre takers de liquidez no mercado ou de um fornecedor de liquidez para um taker.

Esta burla AMM está direcionada às plataformas e protocolos de bolsas descentralizadas dado que estas atraem um grande número de utilizadores, aumentando o número possível de vítimas de “ataques sanduíche”.