Des solutions

Acceptez les paiements sans effort grâce à notre passerelle de paiement cryptée

Caractéristiques

Fonctionnalité de base

Orchestrez vos portefeuilles, vos transactions, vos dépôts, vos paiements, vos mises et votre sécurité

Caractéristiques

Fonctionnalité de base

Acceptez les paiements cryptés dans toutes les principales pièces et échangez le tout contre des Fiat, des Coins ou des StableCoins

Caractéristiques

Traitement des paiements cryptographiques

Accédez aux actions mondiales avec des CFD sur actions uniques à partir d'un seul compte

Caractéristiques

Portefeuille en tant que service

Accédez à une liquidité importante grâce à des spreads serrés, des prix optimaux et une profondeur de marché étendue

Caractéristiques

Swaps

Caractéristiques

Jalonnement

Caractéristiques

Custodie

Des solutions

Clientèle

Marchands

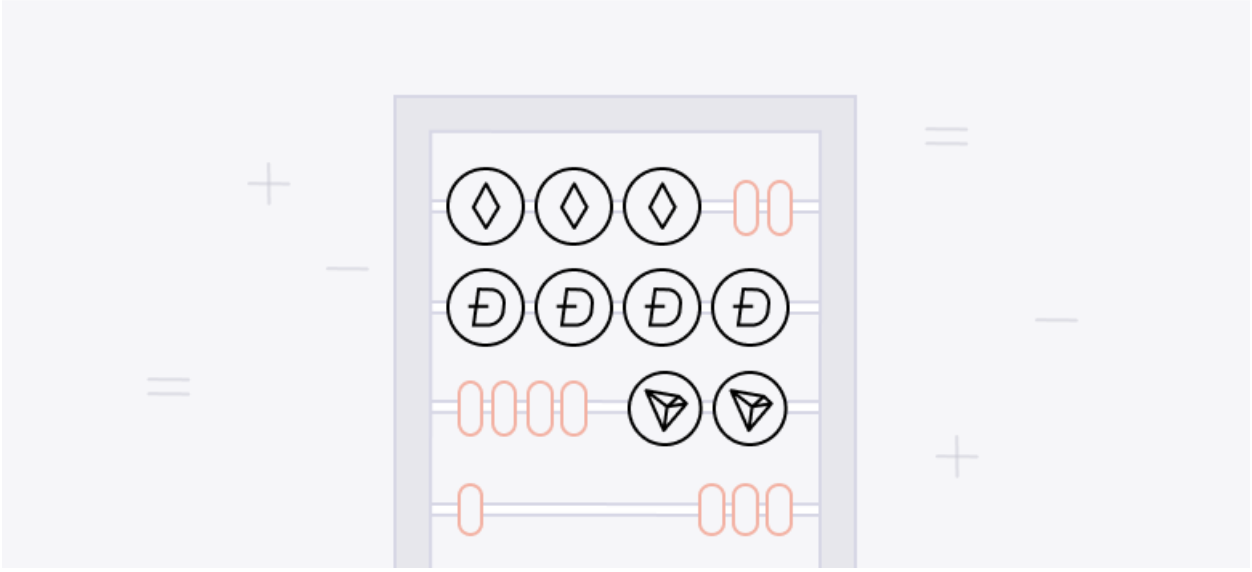

Profitez des avantages du marché en ligne en acceptant les paiements cryptés

Jeux en ligne

Offrez aux utilisateurs la possibilité de jouer en utilisant la cryptographie

Jeux de hasard

Les paiements cryptographiques pour l'industrie du jeu en ligne valent des milliards

Courtiers FOREX et CFD

Proposer des paiements cryptés aux clients est désormais un avantage

Adult

Augmentez vos revenus grâce aux paiements cryptés

Outils de dons

Un peu de texte

Payment Button

Integrate a crypto payment button to accept payments or donations

Clientèle

Développeurs

Blockchains et pièces prises en charge

Liste des blockchains et des pièces prises en charge par B2BINPAY

Paires d'échange et limites

Liste des paires de devises disponibles et informations sur leurs limites

Guides (Comment faire)

Tutoriels étape par étape sur l'utilisation de l'interface utilisateur Web B2BINPAY

Notes de publication

Changements, améliorations, corrections de bugs et nouvelles fonctionnalités

Stablecoins pris en charge

Liste des pièces stables prises en charge par B2BINPAY

Dépôts et retraits minimaux

Informations complètes sur les devises au sein de chaque solution

API

Description et méthodes disponibles de l'API B2BINPAY

Jetons pris en charge

Liste des jetons pris en charge par B2BINPAY

Développeurs

L'entreprise

Tarification

.svg)

.svg)

.svg)

.svg)

.svg)