พื้นที่สกุลเงินดิจิทัลสมัยใหม่คือชุดของทรงกลมนวัตกรรมที่ได้รับการพัฒนาอย่างแข็งแกร่ง ด้วยข้อได้เปรียบของเทคโนโลยีบัญชีแยกประเภทแบบกระจาย

ในด้านหนึ่ง สิ่งนี้มีส่วนทำให้เกิดการเปลี่ยนแปลงครั้งใหญ่ของกระบวนการที่คุ้นเคยมากมาย อย่างไรก็ตาม ในทางกลับกันมันได้ทำให้เกิดความสนใจอย่างมากจากองค์กรที่ฉ้อโกงและอาชญากรที่ต้องการข้อมูลส่วนบุคคลและข้อมูลทางการเงินของผู้ใช้ เพื่อขู่กรรโชก ขโมย หรือ ฟอกเงิน ในทางกลับกันสิ่งนี้ทำให้เกิดการคิดแผนการมากมายขึ้นมาเพื่อบรรลุเป้าหมายนี้ ซึ่งรูปแบบที่ได้รับความนิยมมากที่สุดเรียกว่า Doxxing

บทความนี้จะช่วยให้คุณเข้าใจความหมายของ Doxxed ในคริปโตและวิธีการทำงานของรูปแบบนี้ ท้ายที่สุดแล้วคุณจะได้เรียนรู้แนวทางปฏิบัติบางประการที่จะช่วยปกป้องตนเองจากปรากฏการณ์นี้

ประเด็นที่สำคัญ

- Doxxing คือการค้นหาและเผยแพร่ข้อมูลส่วนบุคคลเกี่ยวกับบุคคลที่มีเจตนาร้ายต่อสาธารณะ

- Doxxing เกี่ยวข้องกับแฮ็กเกอร์ (doxer) ที่วิเคราะห์ข้อมูลเกี่ยวกับบุคคลที่โพสต์บนอินเทอร์เน็ตเพื่อระบุตัวบุคคลนั้นแล้วแบล็กเมล์พวกเขา

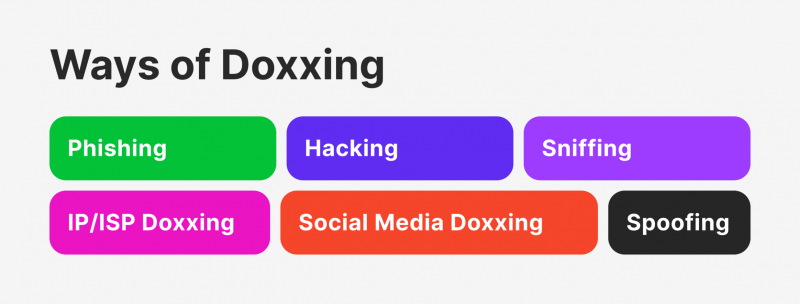

- Doxing ใช้กลยุทธ์ที่แตกต่างกันเพื่อให้บรรลุเป้าหมาย เช่น การแฮ็ก ฟิชชิง และสนิฟฟิง และอื่น ๆ

Doxxing ในวงการคริปโตคืออะไร?

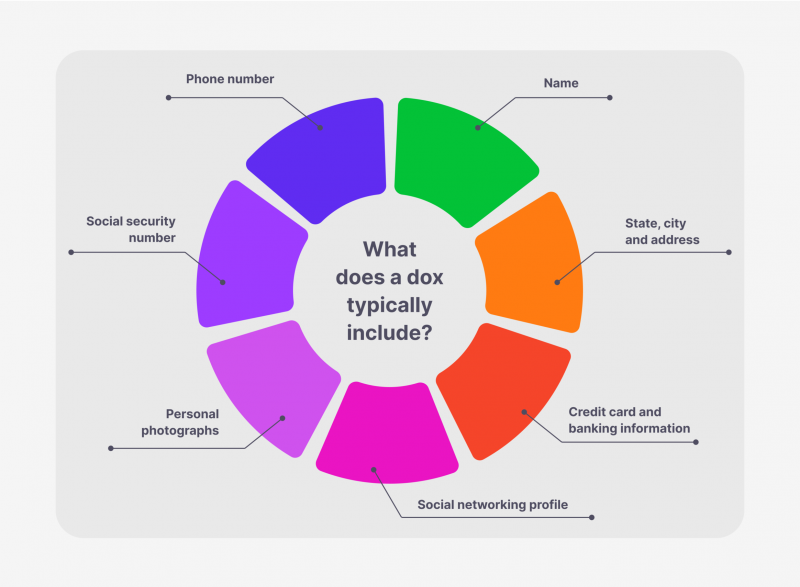

แล้ว Doxxing ในคริปโตคืออะไร? Doxing เป็นกระบวนการเพื่อเปิดเผยข้อมูลระบุตัวตนออนไลน์ของเทรดเดอร์หรือนักลงทุนรายบุคคล องค์กรหรือบริษัทคริปโต เพื่อค้นหาข้อมูลส่วนบุคคลและส่วนตัวที่สามารถนำมาใช้เพื่อให้เกิดความไม่สะดวก ลดทอนชื่อเสียง ขู่กรรโชก บังคับ และคุกคามเหยื่อโดยใช้เครื่องมือ Doxing ต่าง ๆ

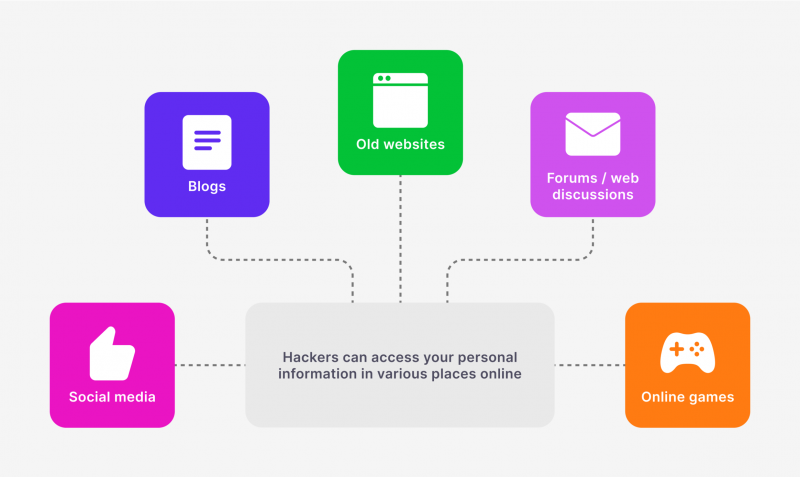

Doxing ประกอบด้วยชุดมาตรการในการรวบรวมข้อมูลเกี่ยวกับหัวข้อในโซเชียลเน็ตเวิร์ก ฟอรัม และห้องสนทนา ข้อมูลจากไซต์ต่าง ๆ จะถูกนำมาเปรียบเทียบ วิเคราะห์ และปรับปรุงเพื่อค้นหาเนื้อหาที่จะทำการขู่กรรโชก นอกเหนือจากการรวบรวมข้อมูลที่เปิดเผยต่อสาธารณะ การแฮ็ก วิศวกรรมสังคม ฟิชชิง และอาจใช้เทคนิคอื่น ๆ โดยเฉพาะในการดึงข้อมูลทางการเงินออกมา

Doxers ไม่เพียงแค่ระบุตัวบุคคลหรือองค์กรเท่านั้น แต่ยังเผยแพร่ข้อมูลส่วนบุคคลและข้อมูลทางการเงิน เนื้อหาที่มีการประนีประนอม หรือส่งต่อไปยังผู้มีส่วนได้เสียที่ดำเนินการต่อไปและประนีประนอมกับข้อมูลดังกล่าว

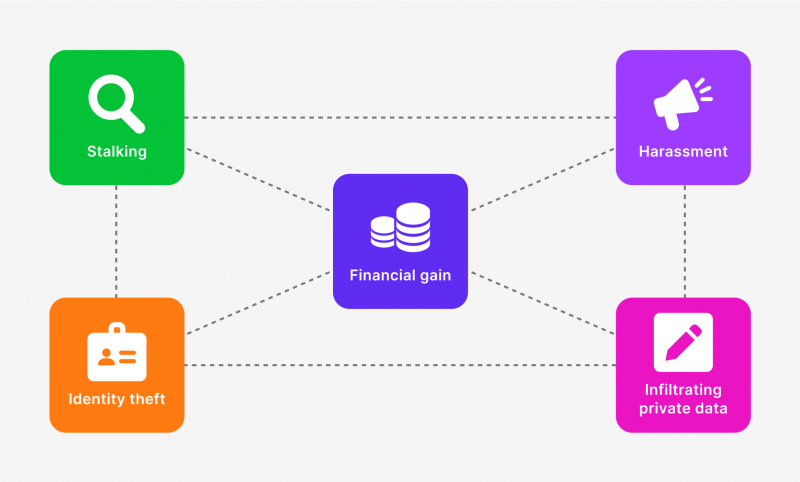

เป้าหมายสูงสุดของการทำ Doxxing คือการดึงดูดความสนใจของสาธารณชน การจัดการรณรงค์ที่รุนแรงเพื่อกดดันและการคุกคาม และเรียกร้องให้รัฐหรือกลุ่มบางกลุ่มใช้บทบังคับกับเหยื่อ

Doxxing ทำงานอย่างไร?

เมื่อคุณทราบความหมายของ Doxxed ในคริปโตแล้ว ก็ถึงเวลาพูดคุยเกี่ยวกับวิธีการทำงานของกระบวนการนี้ ดังที่ได้กล่าวไว้ข้างต้น กระบวนการ Doxxing เกี่ยวข้องกับกิจกรรมหลายอย่างที่มุ่งเป้าไปที่การรับข้อมูลทางการเงินหรือข้อมูลส่วนบุคคลที่จำเป็นของ ผู้เข้าร่วมในตลาดคริปโต เพื่อการใช้งานต่อไป มาดูวิธีการหลัก ๆ กันเลยดีกว่า:

1. การฟิชชิง (Phishing)

การฟิชชิ่งในแวดวงคริปโตเป็นการฉ้อโกงประเภทหนึ่งโดยมีเป้าหมายเพื่อเข้าถึงข้อมูลผู้ใช้ที่เป็นความลับ ซึ่งโดยปกติจะเป็นการเข้าสู่ระบบและรหัสผ่าน อย่างไรก็ตาม เป้าหมายอาจเป็นข้อมูลทางการเงินและกิจกรรมใด ๆ ที่เกี่ยวข้องกับกระบวนการซื้อขายในตลาดการเงิน

ซึ่งสามารถทำได้โดยการส่งอีเมลจำนวนมากในนามของแบรนด์คริปโตยอดนิยม เช่นเดียวกับข้อความส่วนตัวภายในบริการต่าง ๆ เช่น ในนามของ แพลตฟอร์มการแลกเปลี่ยนคริปโต หรือบริการยอดนิยม รวมถึงการติดต่อภายในบนโซเชียลเน็ตเวิร์ก

2. การแฮ็ก (Hacking)

การทำ Doxing ในวงการคริปโตยังรวมถึงการโจมตีด้วยการแฮ็กแบบดั้งเดิมที่มีจุดมุ่งหมายเพื่อเอาข้อมูลที่ละเอียดอ่อนทุกรูปแบบ นอกจากนี้เป้าหมายของพวกเขาคือการปิดการใช้งาน (ปิดการใช้งาน) ซอฟต์แวร์ของคอมพิวเตอร์และระบบอื่น ๆ (เช่น โครงสร้างพื้นฐานของแพลตฟอร์มการแลกเปลี่ยนคริปโต) ซึ่งเป็นที่ที่ข้อมูลที่ผู้โจมตีต้องการจะถูกเก็บไว้

อาชญากรไซเบอร์มักใช้เทคนิคการแฮ็กเพื่อเข้าถึงข้อมูลที่ละเอียดอ่อน โดยเฉพาะอย่างยิ่งผ่านการ Doxxing

เทคนิคเหล่านี้อาจรวมถึงการใช้โค้ดในการล่วงล้ำเพื่อดำเนินการกับช่องโหว่แบบ Zero-day การเผยแพร่ไวรัสและมัลแวร์ การใช้ การโจมตีโดยการคาดเดาข้อมูลผู้ใช้ หรือการถอดรหัสรหัสผ่านด้วยวิธีอื่น องค์กรต่าง ๆ จะต้องระมัดระวังและรับทราบข้อมูลเกี่ยวกับกลยุทธ์เหล่านี้ไว้ เพื่อปกป้องข้อมูลของตนจากการละเมิดที่อาจเกิดขึ้น

3. การสนิฟฟิง (Sniffing)

การสนิฟฟิงในสภาพแวดล้อมคริปโตเป็นกระบวนการที่ทำให้ความปลอดภัยของข้อมูลถูกละเมิด โดยเป็นส่วนหนึ่งของการสกัดกั้นและการวิเคราะห์แพ็กเก็ตเครือข่าย (การรับส่งข้อมูล) ขององค์กรหรือบุคคลโดยไม่ได้รับอนุญาต

แฮกเกอร์ใช้สนิฟเฟอร์เพื่อขโมยข้อมูลอันมีค่า โดยการตรวจสอบกิจกรรมทางเครือข่ายและรวบรวมข้อมูลส่วนบุคคลเกี่ยวกับผู้ใช้ ผู้โจมตีมักสนใจรหัสผ่านและข้อมูลประจำตัวของผู้ใช้ ซึ่งข้อมูลนี้ทำให้สามารถเข้าถึงบัญชีและสินทรัพย์และกองทุนได้

ซอฟต์แวร์สนิฟฟิงจะดักจับแพ็คเก็ตข้อมูลทั้งหมดที่ส่งผ่านอินเทอร์เฟซเครือข่ายที่เลือก และแสดงในรูปแบบที่อ่านได้เพื่อการวิเคราะห์ สนิฟเฟอร์สามารถทำงานได้ทั้งในฐานะอุปกรณ์ตัวกลาง เปลี่ยนเส้นทางการรับส่งข้อมูลจากอินเทอร์เฟซเครือข่ายหนึ่งไปยังอีกอินเทอร์เฟซหนึ่ง และในโหมดการฟังเมื่อมีการรวบรวมการรับส่งข้อมูลเครือข่ายทั้งหมดโดยไม่ต้องเปลี่ยนหรือมีการเปลี่ยนเส้นทาง

4. IP/ISP Doxxing

IP หรือ ISP Doxxing คือสถานการณ์ที่ Doxxer สามารถรับที่อยู่ IP ของผู้ใช้ที่เชื่อมโยงโดยตรงกับตำแหน่งทางกายภาพของพวกเขา เมื่อ Doxxer มีที่อยู่ IP แล้ว พวกเขาจะใช้แอปปลอมการโทรและเทคนิคทางวิศวกรรมสังคมเพื่อหลอกล่อผู้ใช้ให้เข้าร่วมกลโกงในส่วนการสนับสนุนด้านเทคนิค

เป้าหมายสูงสุดของกลโกงคือการหลอกให้ผู้ให้บริการอินเทอร์เน็ต (ISP) ของผู้ใช้เปิดเผยข้อมูลที่ละเอียดอ่อน เช่น หมายเลขโทรศัพท์ ที่อยู่อีเมล วันเกิด และหมายเลขประกันสังคมของผู้ใช้

5. Doxxing บนโซเชียลมีเดีย

แนวทางปฏิบัติของการทำ Doxxing บนโซเชียลมีเดียเกี่ยวข้องกับการเก็บรวบรวมข้อมูลส่วนบุคคลที่แบ่งปันบนบัญชีโซเชียลมีเดีย ข้อมูลนี้อาจรวมถึงการตอบคำถามเล็ก ๆ น้อย ๆ ซึ่ง Doxxer สามารถนำไปใช้ประโยชน์ในการตอบคำถามเพื่อความปลอดภัยและเข้าถึงบัญชีออนไลน์อื่น ๆ ได้

การตระหนักถึงความเสี่ยงที่เกี่ยวข้องกับการ Doxxing บนโซเชียลมีเดียเป็นสิ่งสำคัญ และใช้มาตรการที่เหมาะสมเพื่อปกป้องข้อมูลส่วนบุคคล

6. การปลอมตัว (Spoofing)

การปลอมตัวเป็นการโจมตีทางไซเบอร์ที่ผู้ฉ้อโกงแอบอ้างเป็นแหล่งข้อมูลที่เชื่อถือได้เพื่อเข้าถึงข้อมูลหรือข้อมูลที่ละเอียดอ่อน การปลอมตัวสามารถเกิดขึ้นได้ผ่านทางเว็บไซต์ อีเมล โทรศัพท์ ข้อความ ที่อยู่ IP และเซิร์ฟเวอร์

เป้าหมายของการปลอมตัวในคริปโตอาจแตกต่างกันไป แต่ในกรณีส่วนใหญ่เป้าหมายเหล่านี้จะมุ่งไปที่การได้มาซึ่งข้อมูลที่ละเอียดอ่อนหรือผลประโยชน์ทางการเงิน ตัวอย่างเช่น นักต้มตุ๋นสามารถส่งอีเมลปลอมซึ่งอาจจะเป็นในนามของแพลตฟอร์มการแลกเปลี่ยนคริปโตที่มีชื่อเสียง พร้อมข้อมูลเกี่ยวกับข้อเสนอที่มีกำไร

ผู้ใช้จะติดตามลิงก์ในอีเมลและจบลงที่เว็บไซต์ปลอม ซึ่งพวกเขาจะถูกขอให้ป้อนข้อมูลเข้าสู่ระบบและรหัสผ่านหรือทำธุรกรรมทางการเงิน

ตามรายงานปี 2022 ของ Safehome.org ชาวอเมริกันมากกว่า 43 ล้านคนเคยประสบปัญหา Doxxing มาแล้ว โดย 52% ของเหยื่อการ Doxxing รายงานว่าการโจมตีที่เกิดขึ้นกับพวกเขาเป็นผลมาจากการโต้เถียงกับคนแปลกหน้าทางออนไลน์ และ 25% ของผู้โจมตีรู้จักเหยื่อเป็นการส่วนตัว

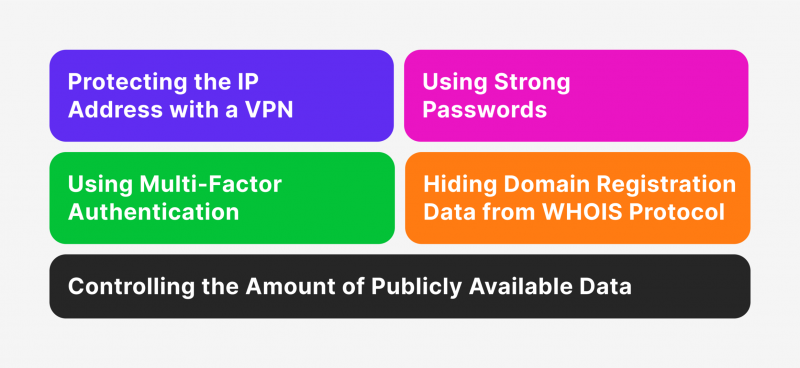

มาตรการป้องกัน Doxxing

ในทางปฏิบัติแสดงให้เห็นว่าไม่มีใครรอดพ้นจากการ Doxxing ได้ ซึ่งเป็นส่วนหนึ่งของกิจกรรมการซื้อขายมาตรฐาน ความเป็นไปได้ของสถานการณ์ที่ข้อมูลส่วนบุคคลและข้อมูลทางการเงินของนักลงทุนคริปโตถูกบุกรุกนั้นถูกกำหนดโดยปัจจัยหลายประการ ซึ่งปัจจัยดังกล่าวจะกำหนดระดับความเสียหายที่เกิดจากการกระทำนี้ ดังนั้นจะทราบได้อย่างไรว่าคุณถูก Doxxed และวิธีป้องกันตนเองจากผู้ฉ้อโกงกลายเป็นสองคำถามหลัก

การปกป้องที่อยู่ IP ด้วย VPN

การถามคำถาม “Doxxing ผิดกฎหมายหรือไม่?” อาจมีคนเชื่อว่ามีกฎหมายต่อต้าน Doxxing บางประเภทที่ควบคุมการกระทำนี้ เนื่องจากข้อมูลที่โพสต์ต่อสาธารณะทำให้ผู้ใช้ทุกคนในพื้นที่คริปโตเข้าถึงได้โดยไม่มีข้อยกเว้น จึงเกิดภาวะที่กลืนไม่เข้าคายไม่ออกเกี่ยวกับความถูกต้องตามกฎหมายของการใช้งานเพื่อวัตถุประสงค์ส่วนบุคคล

อย่างไรก็ตาม หนึ่งในแนวทางปฏิบัติหลักในการปกป้องข้อมูลส่วนบุคคลและข้อมูลทางการเงิน โดยเฉพาะอย่างยิ่งเมื่อดำเนินงานในตลาดการเงิน คือการใช้ ผู้ให้บริการ VPN ที่เชื่อถือได้ เพื่อให้สามารถเปลี่ยนที่อยู่ IP และด้วยเหตุนี้คือที่ตั้งทางกายภาพ

การใช้รหัสผ่านที่รัดกุม

แนวทางปฏิบัตินี้เป็นตัวอย่างดั้งเดิมในการปกป้องข้อมูลส่วนบุคคลและข้อมูลที่เป็นความลับ โดยเกี่ยวข้องกับการใช้รหัสผ่านที่ซับซ้อน ซึ่งการเลือกรหัสผ่านจะยากขึ้นตามสัดส่วนโดยตรงกับความซับซ้อน (เช่น ความยาวและอักขระพิเศษ)

เนื่องจากการใช้รหัสผ่านที่ซับซ้อนจะทำให้การถอดรหัสยากขึ้นมาก แม้ว่าจะใช้ซอฟต์แวร์ระดับมืออาชีพที่มุ่งวิเคราะห์ชุดค่าผสมที่เป็นไปได้ก็ตาม ซึ่งหนึ่งในนั้นอาจเป็นชุดค่าผสมที่แกะรหัสได้ซึ่งสามารถใช้เพื่อเข้าถึงบัญชีผู้ใช้

การใช้การรับรองความถูกต้องแบบหลายปัจจัย

การรับรองความถูกต้องแบบหลายปัจจัย (MFA) เป็นแนวคิดด้านความปลอดภัยที่ต้องมีการใช้อย่างน้อยสองวิธีในการตรวจสอบความถูกต้อง (ตรวจสอบ) ของข้อมูลบัญชี เพื่อสร้างความจริงของข้อมูลประจำตัวและอนุญาตให้เข้าถึงระบบได้ ในการตรวจสอบยืนยันตัวตน การตรวจสอบความถูกต้องแบบหลายปัจจัยจะรวมปัจจัยหลายอย่างหรือมากกว่านั้นที่ไม่เกี่ยวข้องโดยตรง เช่น ความรู้ การครอบครอง และทรัพย์สิน

เป้าหมายของการตรวจสอบความถูกต้องแบบหลายปัจจัยคือการทำให้ผู้โจมตีเข้าถึงระบบ เครือข่าย อุปกรณ์ หรือฐานข้อมูลโดยไม่ได้รับอนุญาตได้ยาก โดยการสร้างการป้องกันหลายชั้นขึ้นมา

เมื่อหนึ่งในปัจจัยการรับรองความถูกต้องถูกบุกรุก ปัจจัยที่สองจะเข้ามามีบทบาท ซึ่งจะเพิ่มโอกาสในการบล็อกการเข้าถึงได้ ซึ่งบ่อยครั้งที่การป้องกันดังกล่าวกลายเป็นอุปสรรคที่ยากเย็นสำหรับการกระทำของผู้บุกรุกที่เป็นอันตราย

การซ่อนข้อมูลการลงทะเบียนโดเมนจากโปรโตคอล WHOIS

โดเมนคือที่อยู่เฉพาะของทรัพยากรบนเว็บที่มีเนื้อหาเฉพาะ โดยโดเมนช่วยให้แบรนด์มีชื่อที่ไม่ซ้ำใครบนอินเทอร์เน็ต ความง่ายในการค้นหาจะถูกกำหนดโดยความนิยมของแบรนด์

WHOIS เป็นโปรโตคอลเครือข่ายเลเยอร์แอปพลิเคชันที่อิงตาม โปรโตคอล TCP (พอร์ต 43) แอปพลิเคชันได้รับข้อมูลการลงทะเบียนของเจ้าของชื่อโดเมน ที่อยู่ IP และระบบอัตโนมัติ โปรโตคอลจะใช้สถาปัตยกรรม “client-server” และใช้ในการเข้าถึงเซิร์ฟเวอร์ฐานข้อมูลสาธารณะ (DB) ของผู้รับจดทะเบียนที่อยู่ IP และผู้รับจดทะเบียนชื่อโดเมน

ด้วยการจำกัดการเข้าถึงแพ็กเก็ตข้อมูลที่มีอยู่ในโดเมน ผู้ใช้หรือองค์กรคริปโตสามารถลดโอกาสของdki Doxing และปรากฏการณ์ที่ผิดกฎหมายอื่น ๆ ที่ไม่พึงประสงค์ได้

การควบคุมจำนวนข้อมูลที่เปิดเผยต่อสาธารณะ

ในปัจจุบัน ทุกบริษัทหรือบุคคลที่มีชื่อเสียงในแคมเปญการตลาดของแบรนด์ของตนจะมีบัญชีบนโซเชียลเน็ตเวิร์กหลายแห่ง ซึ่งข้อมูลและข้อมูลประเภทต่าง ๆ ที่เกี่ยวข้องกับกิจกรรมของพวกเขาได้รับการเผยแพร่อย่างเป็นระบบ

แนวทางปฏิบัตินี้แม้จะมีการส่งเสริมด้านผลิตภัณฑ์และบริการทางธุรกิจ แต่ก็กลายเป็นเครื่องมือในการดึงดูดความสนใจของผู้บุกรุกที่มุ่งหวังที่จะขโมยข้อมูลได้

เพื่อป้องกันการรั่วไหลของข้อมูลจึงมีการใช้เทคนิคในการเผยแพร่ข้อมูลที่สำคัญ แต่ในขณะเดียวกัน ข้อมูลที่ละเอียดอ่อนที่ผ่านช่องทางปิดหรือการใช้เทคโนโลยีการเข้าถึงส่วนตัว ซึ่งสามารถเข้าถึงได้โดยผู้ใช้ที่ผ่านการรับรองความถูกต้องของทรัพยากรเฉพาะเท่านั้น

บทสรุป

เมื่อเข้าใจความหมาย Doxxed ในคริปโตแล้ว ก็สามารถสรุปได้ว่าการกระทำนี้ถูกกฎหมายหากข้อมูลที่ค้นหาอยู่ในโดเมนสาธารณะ แต่มีผลกระทบเชิงลบอย่างมากหากข้อมูลดังกล่าวถูกใช้เพื่อวัตถุประสงค์ที่ผิดกฎหมาย ซึ่งอาจนำไปสู่การทำให้แบรนด์มัวหมอง เสื่อมเสียชื่อเสียงหรือเป็นปัญหาในชีวิตของผู้เข้าร่วมในตลาดคริปโตแต่ละราย