Dunia mata wang kripto moden merupakan ruang yang inovatif yang telah pesat membangun hasil daripada kelebihan dalam teknologi lejar teragih.

Dari sudut yang lain, situasi tersebut telah membawa perubahan radikal terhadap banyak prose yang lain. Namun, pada masa yang sama juga ia telah menarik perhatian untuk aktiviti penipuan dan organisasi jenayah terhadap data peribadi dan kewangan pengguna. Ia digunakan untuk mengugut, mencuri atau mengubah wang haram. Ekoran daripada keadaan tersebut, terdapat banyak skema dicipta untuk menangani isu tersebut, di mana yang paling popular dikenali sebagai Doxxing

Artikel ini akan membantu anda memahami maksud doxxed dalam kripto dan bagaimana skema ini berfungsi. Anda juga akan mempelajari beberapa amalan yang dapat membantu anda melindungi diri anda daripada fenomena ini.

Isi Penting

- Doxxing bermaksud mendapatkan dan menerbitkan kepada umum tentang maklumat peribadi seseorang, dengan berniat jahat.

- Doxxing melibatkan penggodam (doxer) yang menganalisis maklumat tentang seseorang, kemudian menerbitkan maklumat tersebut di Internet untuk mengenalpasti individu tersebut dan membuat ugutan.

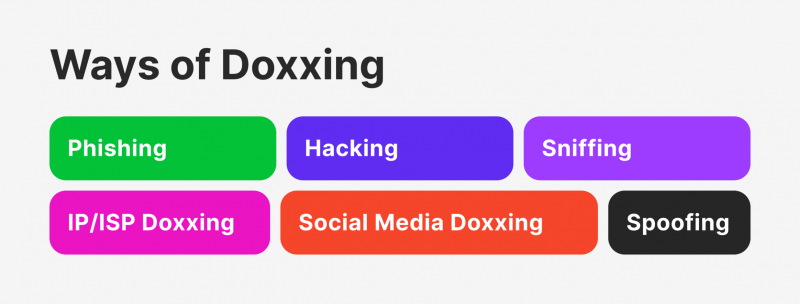

- Doxing menggunakan taktik berbezza untuk mencapai sasarannya, antaranya seperti penggodaman, phising dan snifffing.

Apa itu Doxxing dalam Kripto?

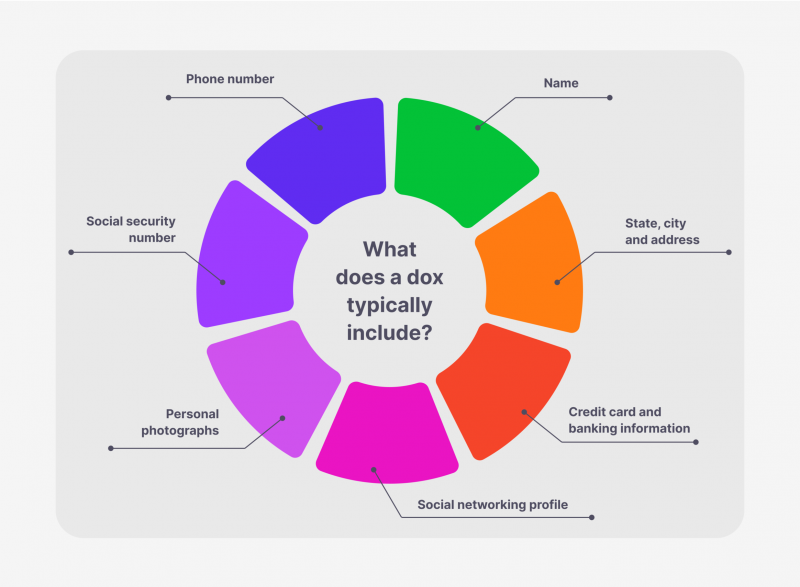

Jadi, apa yang dimaksudkan doxxing dalam kripto? Doxing merupakan proses mendedahkan maklumat secara dalam talian pedagang atau pelabur individu, organisasi kripto atau syarikat untuk mengetahui maklumat peribadi dan sulit, yang boleh digunakan untuk menyebabkan ketidakselesaan, meremehkan, mengugut, memaksa dan mengganggu mangsa menggunakan pelbagai alat doxing.

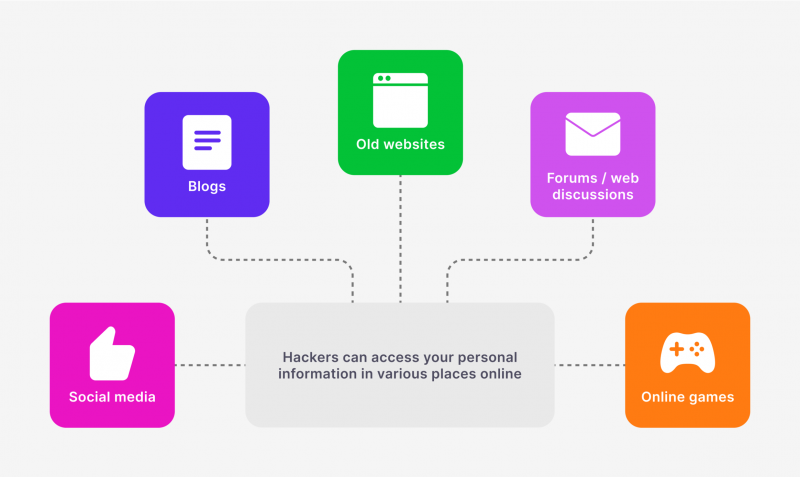

Doxing mengandungi tindakan untuk mendapatkan maklumat tentang sesebuah subjek dalam jaringan sosial, forum, dan ruang sembang, Data dari pelbagai laman web dibandingkan, dianalisa, dan diperhalusi untuk mendapatkan material untuk memeras ugut. Selain daripada mengumpulkan maklumat yang tersedia secara umum, penggodaman, kejuruteraan sosial, phishing, dan teknik lain yang mungkin digunakan, khususnya untuk mendapatkan data kewangan.

Doxer tidak hanya untuk mengenal pasti sesorang atau organisasi — mereka juga akan menerbitkan atau memaparkan maklumat peribadi dan kewangan individu atau organisasi, mendedahkan material, memberi kepada individu berminat yang kemudiannya akan memproses dan menyalahgunakannya.

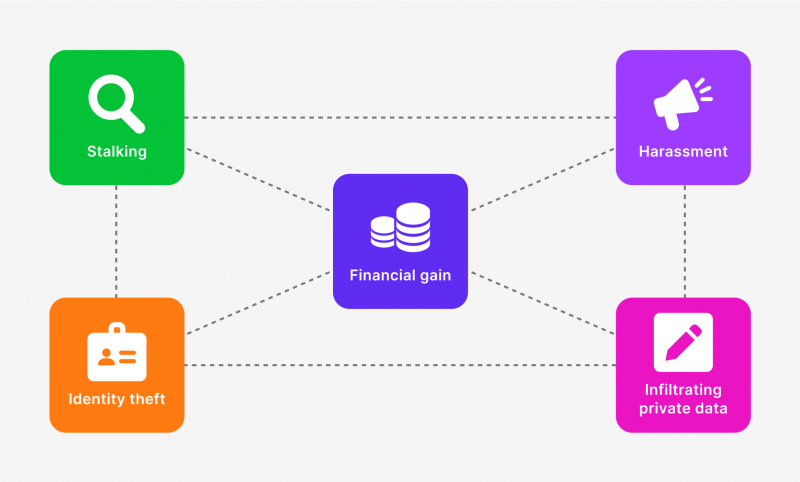

Objektif utama dalam doxxing adalah termasuk menarik perhatian orang ramai, menganjurkan kempen untuk menekan secara agresif dan gangguan, dan menuntut kerajaan atau sesebuah kumpulan untuk menggunakan kekerasan terhadap mangsa.

Bagaimana Doxxing Berfungsi?

Anda telah pun mengetahui maksid doxxed dalam kripto. Kini, mari kita bincangkan bagaimana proses ini berlaku. Seperti yang dinyatakan di atas, proses doxxing melibatkan beberapa aktiviti dengan tujuan unik mendapatkan maklumat kewangan atau peribadi yang dimiliki oleh peserta pasaran kripto untuk kegunaan lanjut. Mari kita lihat cara utama:

1. Phishing

Dalam landskap kripto, phishing merupakan penipuan yang bertujuan untuk mendapatkan akses terhadap data rahsia pengguna — biasanya log masuk dan kata kunci. Namun, sasaran aktiviti ini mungkin berkenaan data kewangan dan sebarang aktiviti berkatian proses dagangan dalam pasaran kewangan.

Ia dilakukan dengan cara menghantar e-mail secara pukal, bagi pihak jenama kripto popular, serta mesej peribadi dalam pelbagai pekhidmatan. Sebagai contoh, bagi pihak pertukaran kripto or atau perkhidmatan popular, termasuk komunikasi dalaman pada rangkaian sosial.

2. Penggodaman

Doxing dalam bidang kripto juga termasuk serangan penggodaman yang klasik. Tujuan serangan ini adalah untuk dapatkan maklumat sensitif dalam sebarang format. Selain itu, sasarannya adalah untuk menyahdayakan perisian pada komputer dan sistem lain (seperti infrastruktur paltform kripto) di mana data yang diperlukan oleh penggodam disimpan.

Penjenayah siber biasanya menggunakan teknik penggodaman untuk mengakses maklumat sensitif, terutamanya melalui doxxing.

Teknik ini mungkin melibatkan penggunaan kod intrusif untuk melalui eksploitasi zero-day, menyebarkan virus dan malware, melancarkan serangan brute-force, atau menggunakan cara lain untuk mendapatkan kata kunci. Organisasi perlu lebih berhati-hari dan sentiasa mengikuti perkembangan strategi ini untuk melindungi data dari potensi pencerobohan.

3. Sniffing

Sniffing dalam persekitaran kripto, merupakan sebuah proses di mana keselamatan maklumat diceroboh sebagai sebahagian daripada tindakan organisasi atau individu yang memintas dan menganlisa paket rangkaian (trafik data).

Penggodam menggunakan teknik sniffing untuk mencuri data berharga dengan memantau aktiviti rangkaian dan mengumpulkan maklumat tentang pengguna. Penggodam sering kali berminat terhadap kata kunci dan log masuk. Data ini membolehkan akses terhadap akaun, seterusnya aset dan dana.

Perisian sniffing akan memintas semua paket data melalui antaramuka (interface) rangkaian yang terpilih dan akan memaparkan data tersenut dalam format yang boleh dibaca untuk dianalisis. Peranti boleh berfungsi sebagai peranti pengantara, mengubah haluan trafik dari satu rangkaian ke rangkaian lain. Selain itu, ia juga berfungsi dalam mod pendengaran apabila semua trafik rangkaian dikumpul tanpa mengubah atau menetap semula haluan data.

4. IP/ISP Doxxing

IP atau ISP doxxing merupakan situasi di mana doxxer boleh mendapatkan alamat IP pengguna dipautkan secara terus dengan lokasi fizikal pengguna. Sebaik sahaja doxxxer mempunyai alamat IP, mereka boleh mereka akan menggunakan aplikasi call-spoofing dan teknik kejuruteraan sosial untuk memperdaya pengguna melalui penipuan sokongan teknikal.

Objektif utama cara ini adalah scam adalah untuk memperdaya pembekal khidmat internet (ISP) pengguna supaya berkongsi maklumat sensitif, seperti nombor telefon, alamat e-mel, tarikh lahir dan nombor keselamatan sosial pengguna.

5. Doxxing Media Sosial

Aktiviti doxxing dalam media sosial melibatkan pengumpulan maklumat peribadi yang dikongsi di akaun media sosial. Maklumat ini juga termasuk menjawab soalan trivia, yang mungkin boleh dieksploitasi oleh doxxer apabila pengguna menjawab soalan berkaitan keselematan dan memboleh doxxer memiliki akses terhadap akaun dalam talian yang lain.

Untuk melindungi data peribadi, penting untuk berhati-hati dengan risiko yang berkaitan dengan doxxing dalam media sosial.

6. Spoofing

Spoofing merujuk kepada serangan siber di mana penipu menyamar sebagai sumber yang boleh dipercayai untuk mendapatkan akses terhadap data atau maklumat sensitif. Spoofing boleh berlaku melalui laman web, e-mel, panggilan telefon, pesanan teks, alamat IP dan server.

Tedapat banyak objektif berbeza untuk spoofing dalam kripto. Namun, biasanya ia ingin mendapatkan data sensisitif atau wang. Sebagai contoh, penipu (scammer) akan menghantar e-mel spoofing, yang dikatakan dihantar bagi pihak sebuah pertukaran kripto terkenal, dengan informasi tentang tawaran lumayan.

Pengguna akan menekan pautan dalam e-mel dan akan dibawa ke laman web palsu. Kemudian, pengguna akan diminta untuk masukkan nama pengguna dan kata laluan atau membuat transaksi kewangan.

Menurut laporan Safehome.org’s 2022, lebih daripada 43 juta rakyat Amerika Syarikat pernah mengalami doxxing. 52% daripada mangsa doxxing melaporkan serangan tersebut berpunca daripada perbalahan dalam talian dengan orang yang tidak dikenali, dan 25% penyerang tersebut mengenali mangsa secara peribadi.

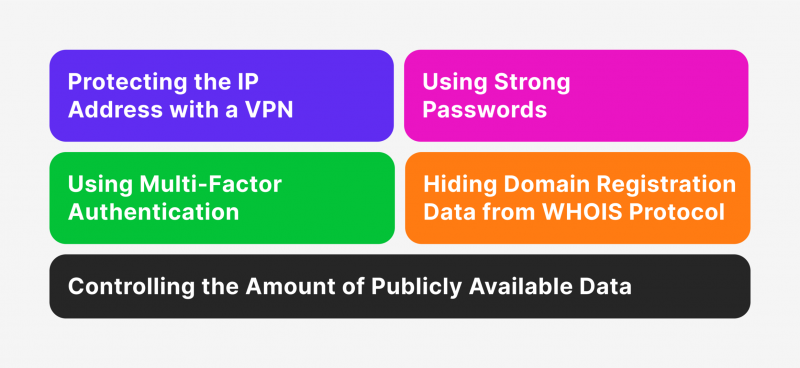

Langkah Pencegahan Terhadap Doxxing

Secara praktikalnya, tiada siapa yang kebal terhadap Doxxing. Ini memandangkan ia merupakan aktiviti biasa yang terdapat dalam perdagangan. Kebarangkalian untuk situasi di mana maklumat peribadi dan kewangan pelabur kripto dikompromi, bergantung kepada beberapa faktor. Faktor tersebut boleh menjadi penentu sebesar mana kerosakan yang disebabkan oleh doxxing. Jadi, dua persoalan utama adalah bagaimana untuk tahu doxxing telah berlaku pada anda dan bagaimana untuk melindungi diri anda dari penipu.

Lindungi Alamat IP dengan VPN

Persoalan tentang “Adakah doxxing salah disisi undang-undang?” mungkin membuat seseorang itu beranggapan terdapat undang-undang yang mengawal selia doxxing. Memandangkan maklumat yang diterbitkan kepada umum, boleh diakses oleh semua pengguna dalam dunia kripto, terdapat dilema tentang status undang-undang penggunaan maklumat tersebut untuk kegunaan peribadi.

Namun, salah satu cara untuk melindungi data peribadi dan kewangan, terutamanya jika anda terlibat dalam pasaran kewangan, adalah dengan menggunakan penyedia VPN terbaik. Cara ini membolehkan pengguna menukar alamat IP seterusnya, mengubah lokasi fizikal anda.

Gunakan Kata Laluan yang Kuat

Ini merupakan contoh klasik dalam melindungi maklumat peribadi dan data yang sulit. Ia melibatkan penggunaan kata laluan yang kompleks. Malah, untuk memilih kata laluan yang kompleks juga sukar memandangkan kata laluan tersebut juga sukar dicipta (cth. panjang dan aksara khas).

Penggunaan kata laluan yang kompleks membuatkan kata laluan lebih sukar diteka walaupun dengan menggunakan perisian profesional. Perisian profesional ini akan menganalisis kemungkinan kombinasi yang digunakan. Salah satu kombinasi yang mungkin digunakan ini, mungkin tepat dan akaun pengguna akan dapat diakses.

Menggunakan Pengesahan Multi Faktor

Pengesahan multi faktor atau multi-factor authentication (MFA) meruapakan konsep keselamatan yang memerlukan sekurang-kurangnya dua cara untuk mengesahkan data akaun bagi mengesahkan kebenaran identiti dan membolehkan akses kepada sistem. Untuk mengesahkan identiti, MFA menggabungkan beberapa atau lebih banyak faktor yang tidak berkaitan secara langsung, seperti pengetahuan, milikan dan harta.

Objektif MFA adalah untuk membuatkan penyerang siber lebih sukar memperolehi akses terhadap sistem, rangkaian, peranti atau pengkalan data melalui beberapa lapisan pertahanan.

Apabila salah satu dari faktor pengesahan telah dikompromi, faktor pengesahan yang kedua akan berfungsi. Ini akan meningkatkan lagi peluang untuk menghalang akses. Perlindungan sebegitu biasanya membuatkan penceroboh yang berniat jahat lebih sukar untuk melakukan pencerobohan data.

Sembunyikan Data Pendaftaran Domain dari Protokol WHOIS Protocol

Domain merupakan alamat unuk sumber laman web. Ia mengandungi kandungan yang spesifik. Domain membolehkan nama unik digunakan dalam Internet. Sama ada untuk mencari nama domain dapat dilakukan dengan mudah atau sebaliknya, ia bergantung kepada populariti nama tersebut.

Sementara itu, WHOIS ialah lapisan aplikasi protokol rangkaian berasaskan protokol TCP(port 43). Aplikasi protokol ini mendapatkan data pendaftaran pemilik nama domain, alamat IP dan autonomi sistem. Ia berfungsi dengan arkitektur “client-server” dan digunakan untuk mengakses server pengkalan data umum (DB application) untuk registrar alamat IP dan registrar nama domain.

Apabila akses terhadap paket data yang terdapat dalam domain disekat, pengguna atau organisasi kripto boleh mengurangkan kebarangkalian berlakunya doxxing serta aktiviti haram yang tidak diingini.

Mengawal Jumlah Data yang Tersedia untuk Umum

Pada hari ini, setiap syarikat atau individu terkenal yang ingin membuat kempen pemasaran jenama sendiri, akan memiliki akaun dalam pelbagai rangkaian sosial. Pelbagai jenis maklumat dan data berkenaan aktiviti perniagaan atau individu dipaparkan secara sistematik.

Amalan ini, walaupun ia merupakan cara untuk mempromosi produk dan perkhimdatan perniagaan, mungkin menjadi alat untuk menarik perhatian penceroboh yang ingin mendapatkan data.

Teknik pengagihan penting untuk mencegah kebocoran pada data. Namun, pada masa yang sama, maklumat penting akan melalui saluran tertutup atau menggunakan teknologi akses privasi. Kedua-duanya hanya boleh diakses oleh pengguna yang telah disahkan oleh sumber tertentu.

Kesimpulan

Dalam memahami maksud doxxing dalam kripto, dapat dikatakan bahawa aktiviti tersebut sah di sisi undang-undang jika maklumat yang dicari boleh diperolehi dalam domain umum. Namun, jika maklumat tersebut disalahgunakan untuk tujuan berniat jahat, ia boleh merosakkan reputasi jenama tersebut atau menimbulkan masalah dalam kehidupan seseorang yang terlibat dalam pasaran kripto.