現代の暗号通貨の領域は、分散型台帳技術の利点のおかげで強固に発展した革新的な領域の集合です

一方で、これは多くの馴染み深いプロセスの根本的な変革に寄与しました。しかし、他方では、これが詐欺や犯罪組織がユーザーの個人情報や財務データを恐喝、盗難、またはマネーロンダリングするために過度の関心を生み出しました。これにより、これを達成するための多くのスキームが生まれましたが、その中で最も人気なのがDoxxingと呼ばれています。

この記事では、暗号に含まれるdoxedの意味と、このスキームがどのように機能するかを理解するのに役立ちます。最終的には、このような現象から身を守るのに役立ついくつかの実践方法を学ぶことができます。

キーポイント

- Doxingとは、悪意を持って個人に関する個人情報を見つけ、公に公開することです。

- Doxingには、ハッカー(Doxer)が、インターネット上に投稿された人物の情報を分析して、その人物を特定し、脅迫することが含まれます。

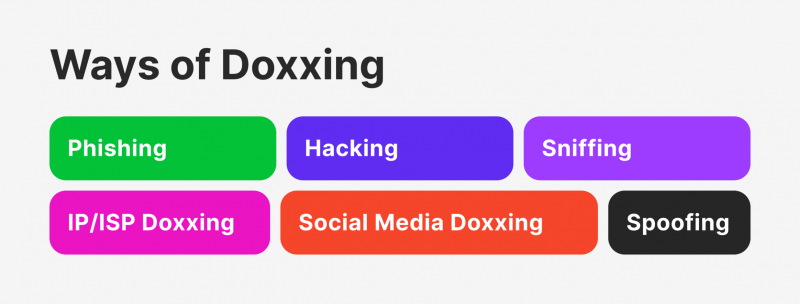

- Doxingは、ハッキング、 フィッシング、スニッフィングなど、目的を達成するためにさまざまな戦術を用います。

暗号ニッチにおけるドキシングとは

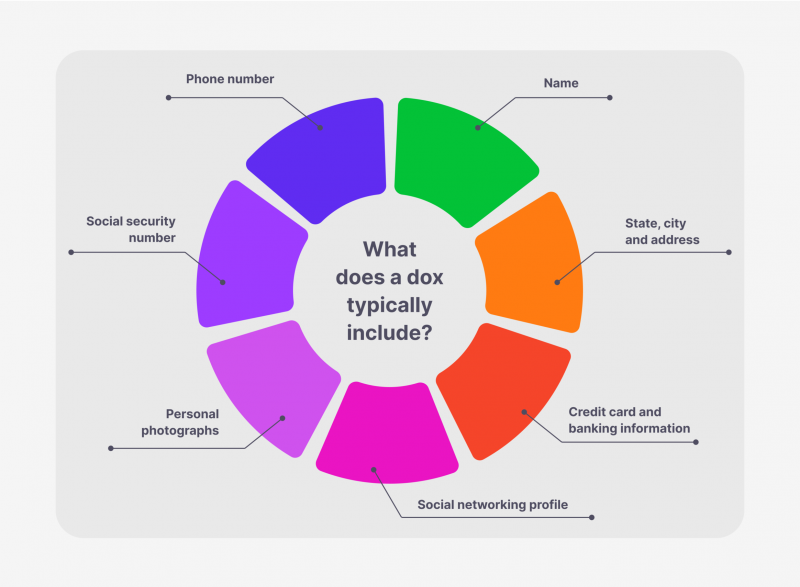

では、暗号分野におけるDoxingとは何でしょうか?Doxingとは、個人トレーダーや投資家、暗号組織や企業のオンラインで識別情報を明らかにするプロセスで、さまざまなDoxingツールを使用して、被害者に迷惑をかけたり、信用を失墜させたり、恐喝したり、強要したり、嫌がらせをしたりするために使用できる個人情報や個人情報を発見することです。

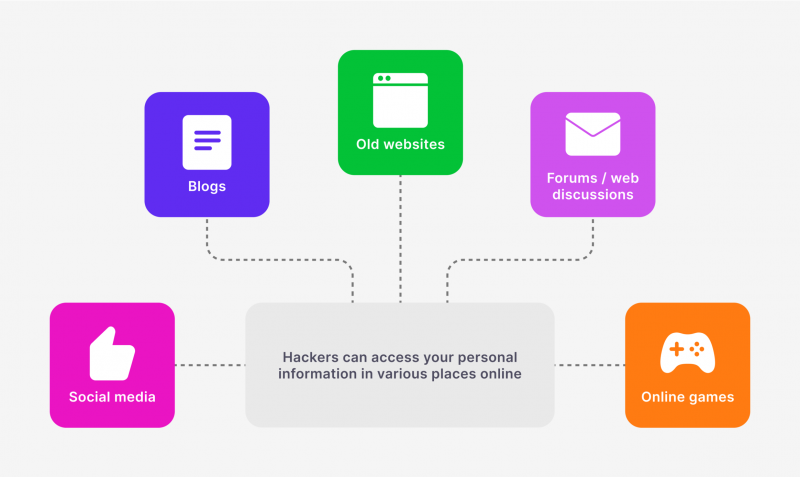

Doxingには、ソーシャルネットワーク、フォーラム、チャットルームなどで対象者に関する情報を収集する一連の手法が含まれます。異なるサイトからのデータが比較、分析、洗練され、恐喝材料を見つけるために使用されます。公に利用可能な情報の収集に加えて、ハッキング、ソーシャルエンジニアリング、フィッシングなどのテクニックが使用されることがあり、特に金融データの抽出に利用されます。

Doxersは単に個人または組織を特定するだけでなく、その個人的および財務情報、妥協材料を公開し、または関心を持つ個人に提供し、それが更に処理および妥協されることがあります。

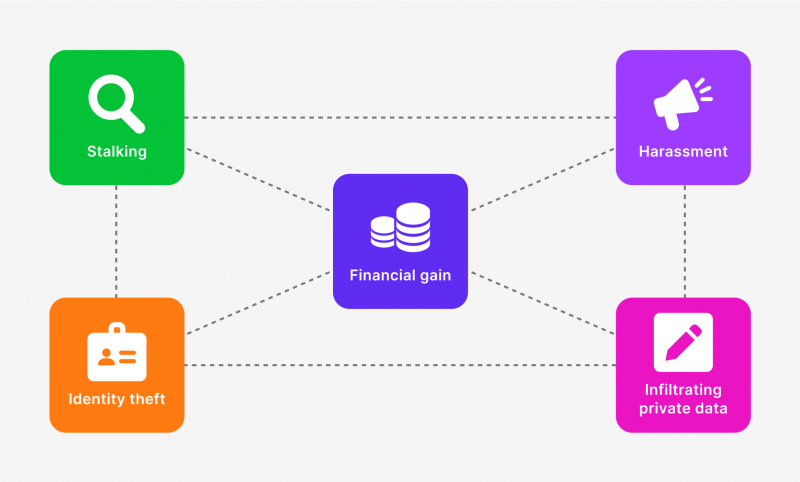

Doxingの究極の目標には、公衆の注意を引くこと、暴力的な圧力や嫌がらせのキャンペーンを組織すること、および国家またはあるグループに対して被害者に対する力の行使を呼びかけることが含まれます。

Doxingの仕組みはどのようになっていますか?

これで、クリプトにおける「doxxed」の意味を知っているので、このプロセスがどのように機能するかについて話しましょう。前述のように、doxxingプロセスは、暗号市場の参加者の必要な財務または個人情報を入手することを目的としたさまざまな活動を含みます。主な活動を見てみましょう:

1. フィッシング

暗号通貨の領域でのフィッシングは、通常、ログインやパスワードなどの機密ユーザーデータへのアクセスを目指す詐欺の一種です。ただし、その目標は金融データや金融市場での取引プロセスに関連する任意の活動である可能性があります。

これは、人気のある暗号通貨ブランドの名前をかたる大量のメールや、たとえば暗号通貨取引所や人気のあるサービスの内部通信など、さまざまなサービス内での個人的なメッセージを送信することによって達成されます。

2. ハッキング

暗号通貨の領域でのDoxingには、感度の高い情報を入手することを目的としたクラシックなハッキング攻撃も含まれます。また、攻撃者が必要とするデータが格納されているコンピューターや他のシステム(暗号通貨取引所のインフラなど)のソフトウェアを無効にすることも目標とされています。

サイバー犯罪者は、特にDoxingを通じて感度の高い情報にアクセスするためにハッキング技術を一般的に使用します。

これらの技術には、侵入型コードを使用してゼロデイエクスプロイトを実行する、ウイルスとマルウェアの拡散、ブルートフォース攻撃の実行、または他のパスワードクラッキングの方法を使用するなどが含まれる可能性があります。組織はこれらの戦略に対して警戒し、データを潜在的な侵害から保護するために情報を得続ける必要があります。

3.スニッフィング

暗号化環境におけるスニッフィングとは、組織や個人がネットワークパケット(データトラフィック)を無許可で傍受・分析することで、情報セキュリティが侵害されるプロセスのことです

ハッカーはスニッファーを使ってネットワークの活動を監視し、ユーザーの個人情報を収集することで、貴重なデータを盗み出します。多くの場合、アタッカーはユーザーのパスワードや認証情報に興味を持っています。このデータにより、アカウントへのアクセスが可能になり、資産や資金にアクセスできるようになります。

スニッフィングソフトウェアは、選んだネットワークインターフェイスを通過するすべてのデータパケットを傍受し、分析のために読み取り可能な形式で表示します。スニッファーは、あるネットワーク インターフェイスから別のネットワーク インターフェイスにトラフィックをリダイレクトする中間デバイスとしても、すべてのネットワーク トラフィックを変更またはリダイレクトせずに収集するリスニング モードとしても機能します。

4. IP/ISP ドキシング

IPまたはISPのドキシングは、ドクサーがユーザーの物理的な場所に直接リンクされたIPアドレスを取得できる状況です。ドクサーは IP アドレスがわかると、なりすましアプリやソーシャルエンジニアリングのテクニックを使って、ユーザーを技術サポート詐欺に誘い込みます

この詐欺の究極の目標は、ユーザーのインターネットサービスプロバイダー(ISP)をだまして、ユーザーの電話番号、メールアドレス、生年月日、社会保障番号などの機密情報を共有させることです。

5. ソーシャルメディア ドキシング

ソーシャルメディア ドキシングの実践は、ソーシャルメディアアカウントで共有された個人情報の収集を含みます。これにはトリビアの質問への回答が含まれ、これを悪用してセキュリティの質問に答え、他のオンラインアカウントにアクセスしようとすることができます。

ソーシャルメディア ドキシングに関連するリスクを認識し、個人情報を保護するために適切な対策を講じることが重要です。

6. スプーフィング

スプーフィングは、詐欺師が信頼されているソースをなりすって機密データや情報にアクセスしようとするサイバーアタックです。スプーフィングはウェブサイト、メール、電話、テキストメッセージ、IPアドレス、サーバーを介して発生する可能性があります。

クリプトのスプーフィングの目標はさまざまですが、ほとんどの場合、機密データまたは金銭的利益の取得に帰結します。たとえば、詐欺師は有名な暗号取引所を装ったスプーフィングメールを送り、有益なオファーに関する情報が含まれています。

ユーザーはメールのリンクをたどり、ログインとパスワードを入力するか、金融取引を行うように求められる偽のウェブサイトにたどり着きます。

Safehome.orgの2022年の報告書によると、4300万人以上のアメリカ人がドキシングの被害に遭っています。ドキシングの被害者の52%はオンラインの見知らぬ人との論争が原因で、攻撃を受けた被害者の25%は攻撃者を実際に知っていました。

ドキシングに対する防御策

実践からわかるように、標準的な取引活動の一環として、ドキシングに対しては誰も免疫を持っていません。クリプト投資家の個人情報や財務情報が侵害される可能性は、この実践が引き起こす損害の程度を決定するいくつかの要因によって determin されます。ですから、自分がドキシングされているかどうかを知り、詐欺師から自分を守る方法が2つの主要な質問となります。

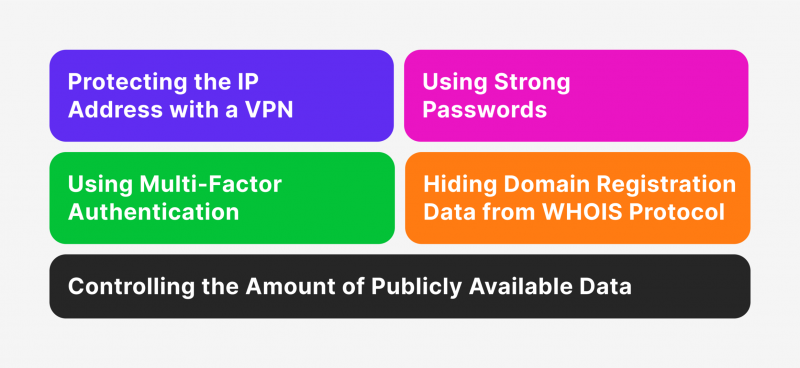

VPNを使用してIPアドレスを保護する

「ドキシングは違法か?」という質問をすると、公に投稿された情報はクリプトスペースのすべてのユーザーにアクセスを提供するため、個人的な目的での使用の合法性に関するジレンマがあります。

それにもかかわらず、特に金融市場で作業する際には、IPアドレスとそれに伴う物理的な場所を変更できるようにするため、信頼性のあるVPNプロバイダーの使用が個人および財務データを保護するための主要な実践の1つです。

強力なパスワードの使用

この方法は、個人情報および機密データを保護するための典型的な例です。これは、複雑なパスワードを使用することを含み、その選択は、複雑さ(すなわち、長さと特殊文字)に正比例して難しくなります

複雑なパスワードを使うため、可能性のある組み合わせを分析することを目的とした高度に専門的なソフトウェアを使用しても、クラックすることは非常に難しくなります。

多要素認証の使用

多要素認証 (MFA) はセキュリティ概念であり、身元が真実であることを証明し、システムへのアクセスを許可するために、アカウントデータを認証 (検証) する少なくとも 2 つの方法を必要とします。ID を確認するために、多要素認証は、知識、所有、および所有物など、直接関連しない複数 の要素を組み合わせます。

多要素認証の目的は、複数の防御層を形成することによって、攻撃者がシステム、ネットワーク、デバイス、またはデータベースに不正にアクセスすることを困難にすることです

認証要素の1つが危険にさらされると、2つ目の認証要素が有効になり、アクセスをブロックできる可能性が高まります。多くの場合、このような保護は、悪意のある侵入者の行動の障害となります。

WHOISプロトコルからのドメイン登録データの非表示

ドメインは特定のコンテンツを含むWebリソースの一意のアドレスです。ドメインはブランドがインターネット空間で一意の名前を持つことを可能にし、その見つけやすさはブランドの人気によって決まります。

WHOISはTCPプロトコル(ポート43)に基づくアプリケーションレイヤーネットワークプロトコルです。このアプリケーションは、ドメイン名、IPアドレス、および自律システムの所有者に関する登録データを取得します。プロトコルは「クライアント-サーバー」アーキテクチャを想定しており、IPアドレス登録業者およびドメイン名登録業者のパブリックデータベース(DB)サーバーにアクセスするために使用されます。

ドメインに含まれたデータ パケットへのアクセスを制限することで、ユーザーまたは暗号化組織は、doxing やその他の望ましくない違法現象の可能性を減らすことができます

公に利用可能なデータ量の制御

今日、ブランドのマーケティングキャンペーンを展開しているすべての企業や有名人は、多くのソーシャルネットワークにアカウントを持っており、そこで彼らの活動に関連するさまざまな種類の情報やデータが体系的に公開されています

このようなやり方は、ビジネス製品やサービスの宣伝にもかかわらず、データを入手しようとする侵入者の注意を引く道具にもなっています。

データ漏洩を防ぐために、特定のリソースの認証されたユーザーのみがアクセスできる、クローズドチャネルやプライベートアクセス技術を使用して、重要だが同時に機密性の高い情報を広めるという手法が用いられます。

おわりに

暗号におけるdoxedの意味を理解していると、この行為は、求められている情報がパブリックドメインにある場合は合法ですが、そのような情報が違法な目的に使用された場合は非常に悪い結果をもたらし、ブランドの評判が落ちたり、個々の暗号市場参加者の生活に問題が生じたりする可能性があると結論づけることができます